法人利用者も攻撃対象に

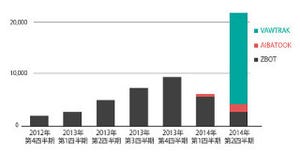

さらに、法人などを狙う攻撃もその比率を上げてきている(図7)。

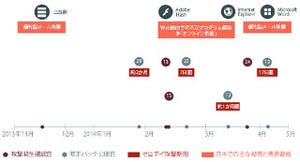

さらに、自動不正送金による二要素認証突破ではユーザーのPCから送金処理が行われるため、法人ネットバンキングでも必要な電子証明書を盗む必要性がないなど、応用が可能とのことである。また、銀行側にとってはIPアドレスなどのアクセス情報もすべてユーザーのものであるため、正規利用との識別がつきにくいなど、巧妙度合いもさらにあがっている。

対策(オンライン銀行詐欺ツール以外の脅威も含む)であるが、トレンドマイクロでは以下のようなポイントをあげている。

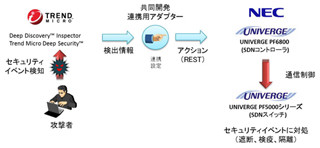

- 基幹サービスを担うサーバや機密情報を扱うシステムで異変を早期に察知できる対策の実装と運用の実現

- 特に外部公開サーバでOSやソフトの脆弱性対策に対応できるセキュリティ対策の導入

- クライアント環境におけるウイルス対策、不正サイト対策、脆弱性対策を含む総合的セキュリティ対策の導入

- モバイル環境における不正アプリ対策、不正サイト対策を含む総合セキュリティ対策の導入

脆弱性の解消など、これまでも必要とされてきた対策も多い。それ以上に、トータルなセキュリティ対策が求められるということだ。

この1年の不正プログラムトップ3

この1年の不正プログラムの検出報告もあったのでお知らせしたい。

| ■表 2014年第2四半期 日本国内で検出された不正プログラムトップTop3(総計およびセグメント別) | |

| 不正プログラム | 数 |

|---|---|

| ADW_INSTALLCORE | 31万4千 |

| ADW_OPENCANDY | 7万4千 |

| ADW_SENSAVE | 4万9千 |

| アドウェア以外のTop3 | 数 |

| JS_AGENT.APS | 1万7千 |

| JS_NEVAR.A | 1万6千 |

| WORM_DOWNAD.AD | 2千 |

これは、トレンドマイクロSPNによるものだ、2013年第3四半期以降、日本での検出台数報告についてアドウェアがトップを占める状態が1年以上続いているとのことだ。フリーソフトなどを経由して誘導するパターンが多いとのことである(フリーソフトそのもでなく、広告などもある)。くれぐれも注意してほしい。