続いて、Windows Defenderの新機能を紹介。Windows Defenderはこれまでアンチウィルス製品として提供されてきたが、現在ではブランド名に変更されている。

2017年4月に提供されたCreators Updateでは、Windows Defender セキュリティセンターが新たに提供され、Windows Defender ウィルス対策、Windows Defender Smart Screen、Windows Defender Advanced Threat Protection(ATP)が強化された。

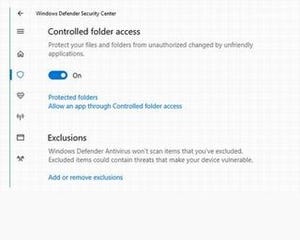

Windows Defender ウィルス対策(旧Windows Defender)では、BingやOffice 365など数十億のソースから寄せられるシグナルを機械学習して、ウィルス対策に利用しているという。これまで通りのシグネチャベースのものと、クラウドベース保護のものがあり、パターンファイルの更新を行わなくても、安全だと証明されているか、いないかを判断してプログラムが実行されるという。

Windows Defender Advanced Threat Protection(Windows Defender ATP)はEDR製品として位置づけられる製品。EDRはEndPoint and Responseの略で、セキュリティ インシデントの検出/調査、インシデントの封じこめ、エンドポイントの修復を行う。Windows Defender ATPは2016年8月に公開された、バージョン1607で搭載されたOS組み込み型のクラウドベースのEDRで、インシデントが発生後に利用するもの。クライアントのエージェンを使用することなく利用できる。今年の4月に公開されたバージョン1703(Creators Update)でも機能強化され、管理コンソールから、クライアントで実行されている特定のプログラムのプロセスを停止させたり、怪しいファイルをブラックリストとして登録し、企業内での実行を阻止することが可能になっているという。

さらに、今年の秋に提供予定のFall Creators Updateでは、Windows Defender Exploit GuardとWindows Defender Application Guardを新たに提供。また、Windows Defender ATPも強化されるという。

Windows Defender Exploit GuardはHIPS(ホスト型侵入防止システム)で、Windows Defender Application Guardは、ブラウザの仮想化製品。

Windows Defender ATPの強化では、Windows Defender Exploit Guardとの連携により、企業内でのコードの実行を制限、USBメモリからの実行を禁止したりできるという。また、新しいダッシュボードが提供され、Windows Defenderのステータスやイベント情報、ブロックした攻撃などを参照できるほか、企業のセキュリティ情報をスコア化して、スコアが上がる設定などをレコメンドするという。

Windows Defender Application Guardは、コンテナ技術を利用したブラウザの仮想化で、信頼されていないサイトを閲覧する際に、コンテナ内で閲覧する。閲覧したのちは、コンテナを破棄することにより、感染することを防ぐ。管理者は信頼されたサイトとされていないサイトを定義でき、信頼されているサイトの場合は、通常のブラウザでの閲覧となる。