これは、正規のアプリを無断で改造して不正なコードを埋め込み、正規アプリに偽装して配布する手法だ。すでに、改造を行うためのツールキットが登場しており、2013年6月には37ドルだったツールキットが無償化されており、今後さらに拡大することが懸念されている。

このツールキットには、正規アプリと不正コード(この場合は遠隔操作アプリ)を結合する「バインダー」、遠隔操作を行うための「操作パネル」、そして正規アプリに埋め込まれる「遠隔操作アプリ」の3つからなり、外観や機能は正規アプリと同様だが、実際にはバックグラウンドで遠隔操作アプリが動作する仕組みになっている。

こうしたなりすましのアプリは、正規アプリに比べて取得権限が多くなり、連絡先やショートメッセージの内容、保存されているデータ、通話の音声、現在地情報といったデータが盗まれる危険性がある。すでに音楽やゲーム、QRコードアプリで、こうした攻撃が確認されており、林氏は危険性を訴える。

マルウェアの取得権限が増えるとはいえ、通常の正規アプリでもサービスを提供するために、多くの権限を取得するものもある。

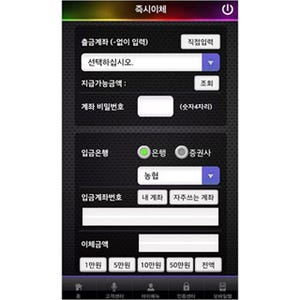

また、ワンクリック詐欺アプリのように、最小限の権限しか取得しないアプリもあり、ユーザーが権限を確認するだけでは危険性が分からない場合が多くなっている。林氏は、同社のセキュリティアプリに組み込まれた「Trend Micro Mobile App Reputation」サービスを紹介。こうしたセキュリティアプリの活用を促している。

(記事提供:AndroWire編集部)