ペンタセキュリティシステムズ(ペンタセキュリティ)は10月24日、Webアプリケーションを対象とした脆弱性攻撃をまとめたトレンドレポート「EDB-Report(9月)」を公開した。

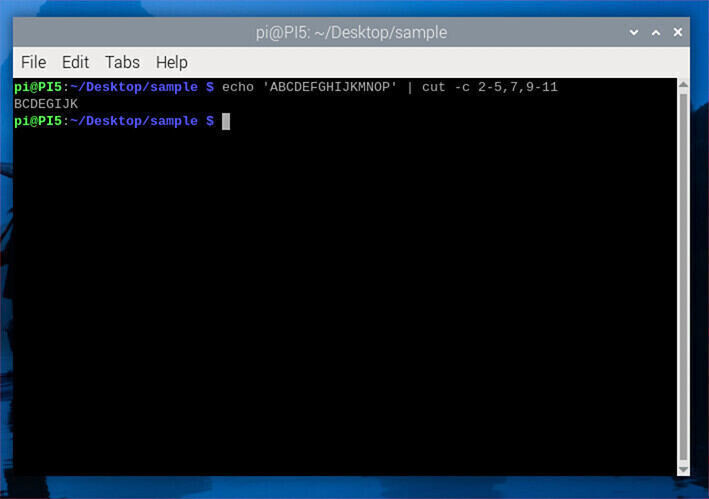

「EDB-Report」は、オープンデータベースである「Exploit-DB」上に収集されたWebアプリケーションの脆弱性情報を元に、ペンタセキュリティのR&Dセンターが独自の評価で分析・作成したもの。 最新の2016年9月号のレポートによると、確認された攻撃件数は全部で36件。内訳としては、クロスサイトスクリプティング(Cross Site Scripting:XSS)の26件が最多。SQL インジェクション(SQL Injection)が7件、ディレクトリトラバーサル(Directory Traversal)、リモートファイル挿入(Remote File Inclusion:RFI)、ローカルファイル挿入(Local File Inclusion:LFI)が各1件報告されている。

危険度別の件数は、最も危険度が高く、攻撃を受けた場合にシステム内に侵入される恐れがある「早急対応要」が2件、2番目に危険度が高く、システム情報を取得されるか、クライアントに2次被害を及ぼす恐れのある「高」が34件であった。

攻撃実行の難易度別の件数は、高度な攻撃コードを利用する「難」が2件、攻撃自体は難しくないが迂回コードを利用する「中」が1件、1回のリクエストなどで攻撃が実行できる「易」が33件であった。

攻撃対象となったソフトウェアごとの件数は、PHPIPAMが23件、Kajonaが3件、Jobberbase、Joomla が2件、Wordpress、Matrimonial Website Script、Exponent CMS、Zabbix、AnoBBS、CumulusClipsが各1件であった。

同レポートではサマリーとして、8月に続いて9月もクロスサイトスクリプティング攻撃による脆弱性の報告数が多かったことを指摘。発見されたクロスサイトスクリプティング攻撃のほとんどは、オープンソースIP管理システムであるPHPIPAMから発見され、パラメータ値を変えてスクリプトを挿入する単純な攻撃がほとんどであったとしている。

また今月はExponent CMSから特異なSQL Injection脆弱性が発見されたという。多くのSQL Injection攻撃はパラメータ値を狙うようになってきているが、今回発見された脆弱性は一般的なパラメータキーや値の構造ではなく、URL経路に対して攻撃するパターンだったという。これはサイトの構造によって攻撃が成功してしまうため、関連する攻撃コードを参考にして脆弱性が露呈しないよう注意する必要があるとレポートでは呼びかけている。

■過去のEDB-Reportはこちら

【特別企画】クロスサイトスクリプティングへの対策の徹底を! 「EDB-Report」8月号をリリース - ペンタセキュリティ

【特別企画】Wordpressのプラグインに注意! 「EDB-Report」 7月号をリリース - ペンタセキュリティ

【特別企画】脆弱性の報告数が上半期最多! 「EDB-Report」 6月号をリリース- ペンタセキュリティ

(マイナビニュース広告企画 : 提供 ペンタセキュリティシステムズ)

[PR]提供: