今回からしばらく、Windows Serverサーバが備えるルータ機能とそれに関連する機能としてVPN(Virtual Private Network)機能について説明しよう。VPNはリモートアクセスVPNもLAN間接続VPNも実現可能だが、費用対効果を考慮すると、LAN間接続VPNはヤマハ製RTXシリーズに代表されるような専用機器を使用するほうが好ましいと思われるので、本稿ではリモートアクセスに的を絞る。

まずは、そのVPN機能を実現する前提となるルータ機能、すなわちRRAS(Routing and Remote Access Service)から見ていこう。

RRASでできること

RRASとは、Windowsサーバをルータとして機能させるためのコンポーネントである。これを動作させるには、コンピュータに2個、ないしはそれ以上のネットワークインタフェースを用意して、それぞれを異なるネットワークに接続することになる。一般的にはLANアダプタの複数枚差しということになるだろう。

このルータ機能はリモートアクセスやVPNにも応用できる。いずれも、異なるネットワークの間で通信を中継するという点では共通しているからだ。ただし、その際にトンネリング・暗号化・認証といった機能を必要とするところが、単なるルータ機能との違いである。本稿ではリモートアクセスVPNについて取り上げるが、電話回線やISDN回線を用いてリモートアクセスする際も、やはりRRASを利用する。

以前は、リモートアクセスを実現する手段としてモデムとアナログ電話回線の組み合わせ、あるいはターミナルアダプタとISDNの組み合わせを利用する場面が少なからず見られたが、速度が遅いことと、特に遠距離・長時間になると通信費が嵩む問題があることから、現在では利用は減っている。一般的には、暗号化とトンネリングを組み合わせたリモートアクセスVPNで用が足りるといってよいだろう。

なお、RRASが動作するサーバをLANとインターネットの境界に設置する場合、インターネット側からの攻撃にさらされてユーザー情報が漏洩する危険性を考慮すると、ドメインコントローラや一般サーバにするのではなく、スタンドアロンサーバとして動作させるほうが望ましい。ただし、そのままではActive Directoryのユーザー情報を利用できず、いちいちローカルアカウントを用意しないと認証できなくなってしまう。

その問題を解決するには、スタンドアロンサーバが安全な形でActive Directoryのユーザー情報にアクセスできるようにする必要がある。そこで登場する認証用プロトコル・RADIUS(Remote Authentication Dial In User Service)についても、いずれ取り上げてることにする。

RRASの役割サービス追加

当初からRRASを組み込んだ状態になっているWindows 2000 ServerやWindows Server 2003と違い、「初期状態では余分な機能は組み込まない」がコンセプトになっているWindows Server 2008では、まずRRASの組み込みを行う必要がある。そこで登場するのが、いつもの[サーバーマネージャ]における役割の追加である。

Windows Server 2008では[ネットワークポリシーとアクセスサービス]という役割があり、この中に役割サービスとしてRRASが含まれている。そこで、それを追加する操作を行う。

(1)[サーバーマネージャ]で役割の追加を指示する。

(2)ウィザード2画面目で[ネットワークポリシーとアクセスサービス]のチェックをオンにして続行する。

(3)役割サービスの選択画面で、[リモートアクセスサービス]と[ルーティング]のチェックをオンにして続行する。

(4)ウィザード最終画面で[インストール]をクリックして、役割の追加を行う。

ちなみに、Windows Server 2008のRRASを、Windows 2000 ServerやWindows Server 2003のRRASと比較すると、IPv6のルーティングが可能になった一方で、AppleTalkルータの機能やパケットフィルタ機能がなくなった点が相違点となる。MacOSがAppleTalkを使わなくなったので、いまさらAppleTalkルータでもないわけだ。

RRASの有効化と動作内容の指定

RRASは組み込んだだけでは動かず、初期状態では無効になっている。そこで、RRASを有効化する操作を行う必要があるのだが、その際に、動作内容の選択が必要になる。というのは、前述したようにRRASにはさまざまな機能があり、その中からいずれかを選択する必要があるためだ。具体的な選択肢は以下のようになる。

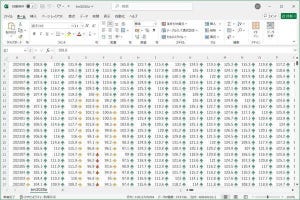

| 選択肢 | 機能 |

|---|---|

| リモートアクセス(ダイヤルアップまたはVPN) | モデム、ISDN、リモートアクセスVPNによる着信受け付け |

| ネットワークアドレス変換(NAT) | NATルータ。一般的なブロードバンドルータと同じ |

| 仮想プライベートネットワーク(VPN)アクセスおよびNAT | VPNの機能とNATルータの兼用。リモートアクセスVPNではこちらを使用する |

| 2つのプライベートネットワーク間のセキュリティで保護された接続 | VPN接続のみ。LAN間接続VPN専用とする場合にはこちらを使用する |

| カスタム構成 | アドレス変換を伴わないローカルルータとして動作する |

これらの設定は、[ネットワークポリシーとアクセスサービス]管理ツールで行う。この管理ツールは、[サーバーマネージャ]の[役割]以下から呼び出すこともできる。Windows Server 2003以前は[ルーティングとリモートアクセス]管理ツールを使用していたので、大きな変更点である。

(1)[ネットワークポリシーとアクセスサービス]管理ツール左側のツリー画面で[ルーティングとリモートアクセス]を選択して、[操作]-[ルーティングとリモートアクセスの構成と有効化]、あるいは右クリックして[ルーティングとリモートアクセスの構成と有効化]を選択する。

(2)[ルーティングとリモートアクセスサーバのセットアップウィザード]が起動する。初期画面に続くウィザード2画面目で、RRASが実現可能な機能の一覧を表示するので、その中から自分が利用したい機能に該当するものを選択する。たとえばリモートアクセスVPN用のゲートウェイにするのであれば、[リモートアクセス(ダイヤルアップまたはVPN)]を選択して続行する。

ウィザードでRRASの利用形態を選択して、必要な設定を行う

(3)この後の設定内容は選択肢によって異なるので、ここでは割愛する。選択肢によっては、複数装備している(はずの)ネットワーク接続設定のうち、インターネット接続に使用しているのがどの設定かを選択する必要がある。これを行わないと、正しい通信が成立しないので注意が必要だ。