前回はMicrosoft System Center Operations Manager (SCOM) の管理パックおよびオペレーション コンソールを用いた監視について説明しました。今回は、監査ログの収集方法について説明します。

監査ログの情報は運用管理を行ううえで重要

運用管理を行うにあたり、アカウント管理、ログオン、ログオフ、アクセス情報を記録する監査ログ (セキュリティログ) は重要な情報となります。

Windowsでは、以下の監査ポリシーカテゴリが存在します。

| 監査ポリシーカテゴリ | 監査対象 |

|---|---|

| アカウント ログオン イベントの監査 | ドメインユーザーアカウントのログオン、ログオフなど |

| アカウント管理の監査 | ユーザーアカウントおよびグループの作成、変更、削除など |

| オブジェクト アクセスの監査 | オブジェクト (ファイル、フォルダ、レジストリ キー、プリンタなど) へのアクセス、操作 |

| システム イベントの監査 | シャットダウンや再起動、セキュリティログに影響する操作など |

| ディレクトリ サービスのアクセスの監査 | Active Directory オブジェクトへのアクセス操作など |

| プロセス追跡の監査 | プログラムのアクティブ化、プロセスの終了、ハンドルの重複、間接的なオブジェクトアクセス操作など |

| ポリシーの変更の監査 | 特権(OSの一部として機能、ドメインにワークステーションを追加)の変更など |

| ログオン イベントの監査 | ローカルコンピュータのログオン、ログオフなど |

| 特権使用の監査 | ユーザー権利 (システム時刻の変更、リモート強制シャットダウンなど) を使用する操作 |

監査ポリシーは、ローカルコンピュータ上、およびドメインのグループポリシーで設定します。

監査コレクション サービスで何ができるか?

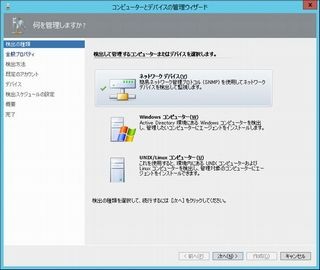

SCOMの監査収集サービス (ACS) を使用し、ローカル コンピュータ、およびドメインで設定した監査ポリシーによって生成されたイベントをセキュリティログとして収集、一元的にデータベースに保存します。

ACSを使用することで管理者が収集したレコードの分析、およびフィルター処理を行うことで必要なデータに関するレポートの作成を行うことができます。また、ACSではWindowsのセキュリティログのみならず、UNIXおよびLinuxの監査データを収集することができます。

ACSを構成するコンポーネント

ACSを構成するコンポーネントは、本連載の第3回でも説明しているとおり、「ACSサーバ」、「ACSデータベース」、「エージェント」の3つとなります。

それぞれのコンポーネントは、ACSでは以下のコンポーネント名として呼ばれることがあります。

| コンポーネント名 | 概要 |

|---|---|

| ACSフォワーダー(エージェント) | セキュリティログをACSコレクターに送信を行う |

| ACSコレクター(ACSサーバ) | ACSフォワーダーからセキュリティログをイベントとして受信、処理し、このデータをACSデータベースに送信を行う |

| ACSデータベース | ACSフォワーダーから転送されたセキュリティログをレコードとしてデータベースに格納する |

ACSのデータフローについて、以下の図に示します。

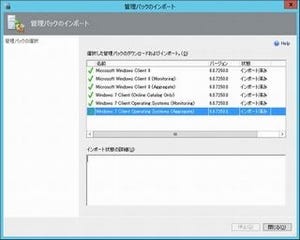

ACSのセットアップ

ACSはSCOMの追加オプションであるため、SCOMインストール後に追加する必要があります。ACSを実際に導入、構成する場合は、TechNet内の記事「Operations Manager の監査コレクション サービスを使用してセキュリティ イベントを収集する」、ならびに「ACS および ACS レポートの展開」を参考にするとよいでしょう。

ACSコレクターおよびACSデータベースのインストールは、SCOMのインストールDVD-ROM内のsetup.exeを起動、[監査収集サービス]を選択し、ウィザードの指示に従い実施していきます。

ACSコレクターはSCOM管理サーバと、また、ACSデータベースはACSコレクターと同一のコンピュータ上に配置することが可能ですが、パフォーマンスを最大化するためには、それぞれを専用のコンピュータ上に配置、インストールすることが望ましいです。

ACSのパフォーマンスに関しては、TechNet内の記事「監査コレクション サービスの容量計画」、ならびに「監査コレクション サービスのパフォーマンス カウンター」の内容が参考になります。

ACSセットアップ時にACSデータベースのメンテナンスを実行する時刻 (1日1回)、およびセキュリティログをデータベース内に保持する日数を指定します。

保持日数は既定で14日となっており、要件に合わせて変更することができますが、保持日数を大きくすればするほどACSデータベースの容量が肥大していくことにご留意ください。

また、ACSデータベースに保存するタイムスタンプの形式をローカル時刻にするか、世界標準時 (UTC) にするかどうかを選択する必要があります。 セットアップ時に設定してしまうと、データベースの再作成を実施しない限り変更できなくなるため、特別な理由がない限り既定のローカル時刻のままにしておくのがよいでしょう。

ACSのセットアップ後、Operations Manager管理コンソール上の[監視]タブから[監査コレクション サービス]が追加されていることを確認できます。

ACSフォワーダーの有効化を行い、セキュリティログを収集

ACSコレクターにセキュリティログを転送するには、ACSフォワーダーを有効にする必要があります。

ACSフォワーダーの有効化は、Operations Manager管理コンソール上の[監視]タブから[Operations Manager] - [エージェントの管理] - [エージェントのヘルス状態]を選択、[ヘルス サービス タスク]内の[監査コレクションを有効にする]から行えます。

格納されたセキュリティログを分析、レポートに出力

セキュリティログの収集開始後、ACSデータベースに格納されたレコードを分析、レポートとして出力するには、レポートの定義をインストールする必要があります。 ACSレポートの定義のインストールは、TechNet内の記事「ACS レポートを展開する方法」に記載されている手順を実施します。

以下の図は、ログオンの監査イベントについてレポート出力したものです。

なお、生成可能なそれぞれのACSレポートの定義については、SCOM 2012の情報ではありますが、「System Center 2012 Operations Manager ACS レポートの定義について」に記載されている内容が参考になります。

次回は、Microsoft System Center Data Protection Manager (SCDPM) を用いたサーバのバックアップおよびリカバリ方法について説明する予定です。

編集協力:ユニゾン

小賀坂 優(こがさか ゆう)

インターネットイニシアティブ所属。前職にて技術サポート、インフラ基盤のシステム提案・設計・構築を経験した後、2015年7月より Microsoft Azure、Office 365 を中心としたマイクロソフト製品・サービスの導入、および IIJ GIO と組み合わせたハイブリッド クラウド ソリューション展開や開発を担当。

2012年から Microsoft MVP for System Center Cloud and Datacenter Management を連続受賞。

個人ブログ「焦げlog」にて、マイクロソフト製品を中心とした情報やTipsを発信中。