「情報のライフサイクル」を把握する

リスクマネジメントを行うにあたって、実際には何をすべきかということですが、まずは「守りたいもの(情報)の動きを正確に把握する」ことを行う必要があります。

情報システム中の守るべき「情報」は、必ずその「発生点」と「経由点(滞留点)」、「消滅点」があるはずです。すなわち「ライフサイクル」が存在します。電子情報はそのままでは目に見えませんが、「ゼロとイチ」という電子、あるいは磁気の形状により、間違いなくその実体を有します。この実体は、突然沸いて出たり、仙人のように霞とともに自然に消えてしまったりはしません。途中で自身のクローン(複製された電子情報や紙媒体でのFAXやコピー)が発生し、管理対象が分岐して複数に及ぶことはあっても、必ず「どう動いたか」を追跡することはできるはずです。こうして情報の動きをトレースしながら、それぞれの局面ごとにこれを「脅かす」ものをリスクとしてとらえ、対策を講じるわけです。これにより、各局面で必要となる「情報の守り方(対策)」を導き出すことができます。

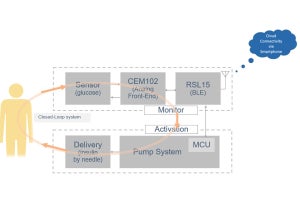

「トレース」と表現したものは、守るべき情報のバケツリレーでイメージすることができます。図1は顧客データの登録に関する情報の流れの例ですが、このようにチャート化することにより、情報の動きというものが直感的に把握できるようになったと思いませんか? 流れの中で、「システム登録」という動作が出てきますが、ここは紙に記載されている情報を電子データとして「人間が複製する」行為です。以降のプロセスでは、システム上のデータ保護に目が奪われがちではありますが、情報のライフサイクル全体で考えれば、入力の元になった紙媒体についても同様の保護が必要であることを忘れてはなりません。

|

|

| 図1 情報のトレース |

執筆者プロフィール

坂井司 (Tsukasa Sakai)

株式会社JSOL

ITコンサルティング・技術本部 情報技術戦略部 部長

『出典:システム開発ジャーナル Vol.1(2007年11月発刊)』

本稿は原稿執筆時点での内容に基づいているため、現在の状況とは異なる場合があります。ご了承ください。