コンピュータウイルスなどによるサイバー攻撃が世界各地で相次ぎ、セキュリティ対策の需要が増している。新型コロナウイルスの感染拡大を背景にオンライン会議やテレワークが増加する中、総務省によると、サイバー攻撃の数は2021年にコロナ禍前の10年に比べて3倍に増加したそうだ。

大企業は大金を投資して被害を事前に防ぐことも可能だが、そこまでの資金を投入できる中小企業はほとんどない。そこで本連載では、資金力に乏しい中小企業がサイバー攻撃を回避するためにどんな対策を取るべきなのか、実例を交えて解説する。初回は、予想外のサイバー攻撃を受けマルウェア(悪意のあるプログラム)を取引先に拡散してしまった、ある中小の建設業者の事例を紹介しよう。

「怪しいメールが送られてきた」取引先から突然の苦情

「怪しいメールが送られてきています。どうなっているんですか」――2020年12月、東京都内の中小建設業A社の担当者、山田修さん(仮名)に、取引先B社の伊藤茂さん(仮名)から突然、電話が入りました。山田さんの名前で、怪しいExcelファイルが添付されたメールが伊藤さんに送られてきたというのです。山田さんが「自分のパソコンがマルウェア『Emotet(エモテット)』に感染したらしい」と気づいたのは、それから3日も後のことでした。

Emotetは、知人などからの返信を巧妙に装ったメールに添付されたファイルを開いたり、文章内のURLをクリックしたりすると感染します。感染した場合には連絡先やメールの内容、機密情報などを盗まれる上、本人になりすましたメールが拡散されてしまうのです。サイバー攻撃者に端末を遠隔で操作され、別のマルウェアに感染することもあります。

トレンドマイクロによると、Emotetを検出した国内端末台数は21年11月の時点で524台でしたが、22年2月にはその35倍以上の1万8785台と急増しました。Emotetの感染を防ぎにくい理由は、A社の例のように、サイバー攻撃をする人間が受信する人の取引相手や知り合いが送っているかのように偽装するからです。最近では大手の住宅メーカーや日用品メーカーなど多くの大企業も感染しました。

感染の原因は?「取引先だから大丈夫」が間違いだった

Emotetに感染した原因は、山田さんがC社という取引先の名前をかたったメールのファイルを開いたことでした。ファイル名は「見積書」でした。山田さんは通常、PDFファイルで仕事の見積書をもらっていますが、そのメールではExcelファイルで送られてきたそうです。山田さんは「おかしいな」と感じながらも、「今回はたまたまExcelファイルで送ったのだろう」と考えました。思い起こすと、メールアドレスも取引先のものとは違っていました。

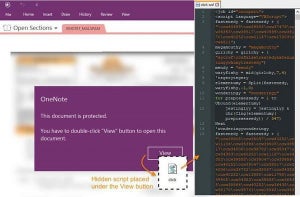

しかし山田さんは、「信頼できる取引先からのメールだから大丈夫だろう」と思い、Excelファイルを開いて「マクロを有効にする」と書いてあるボタンを押してしまいました。これが決定的な間違いでした。この結果、山田さんのパソコンはEmotetに感染してしまったのです。

山田さんが開いたExcelファイルには何も記述がありませんでした。山田さんは送られてきたメールに「何かの間違いではないですか」と返信しましたが、返事はありませんでした。これも「忙しいのだろう」と思って放置し、C社の担当者には電話をしませんでした。

「ウイルス対策ソフトで十分」の勘違い

A社からサクサの販売店に相談があったのは、問題が発覚してからさらに2日後のことです。販売店から連絡を受けた当社は、ウイルス駆除の専門業者とともに現場に急行。すぐにA社の外部とのネットワークを断ち、ウイルス駆除のソフトウェアをインストールしました。しかしA社のパソコンは、それまでに数十の取引先にスパムメールを送ってしまっていました。

「なぜ相談が遅れたのですか」と当事者の山田さんに聞くと、「どう対処していいかわからなかった」という答えが返ってきました。ウイルス対策ソフトでスキャンしても検知されなかったようです。A社には情報システム部がなく、サイバーセキュリティの専門家もいませんでした。山田さんだけでなく、ほかの社員も「ウイルス対策ソフトをパソコンにインストールしているから大丈夫」という認識だったそうです。

Emotetは厄介なマルウェア

Emotetは他のマルウェアと比べても厄介です。サイバー攻撃を防ぐためには、一般に、さまざまなセキュリティ対策機能を持つ統合脅威管理(UTM)と呼ばれるシステムを導入します。UTMにはスパムメール(迷惑メール)を判定する機能があるため、ある程度の攻撃を防ぐことができます。しかし、Emotetはウイルス対策ソフトはもちろん、UTMのスパム判定すらもすり抜けてしまう特性があり、完全に防ぐことが難しいのです。

中小がEmotetを撃退する「秘策」とは

こうした特性を持つEmotetを撃退するにはどうすれば良いのでしょうか。UTMなどを通じたスパム判定を導入するのはもちろんですが、残念ながらそれだけでは不十分です。このため、サクサではA社の従業員に対し、今後気を付けるべきポイントを説明しました。

「現場がすぐ実践できること」として教えたのは「身に覚えのないメールであれば、添付ファイルを開いたり、メール本文中のURLリンクをクリックしたりしない」ということです。マルウェアは取引先を装って見積りを偽装した添付ファイルに仕込まれることもあるため、心当たりがない場合は、相手にメールではなく電話で確認するように教えました。

これに加えて、「身に覚えのないメールの本文や、添付ファイル内に書かれている指示には従わない」ことも気を付けてもらうようにしました。万が一、不審なメールに添付されたWordやExcelファイルを開いてしまった場合は、「マクロを有効にする」「コンテンツの有効化」などのボタンをクリックしないようにすることも重要だと教えました。

クリックすると、Emotetの本体がダウンロードされ、重要な情報を抜き出されてしまうからです。教育後のA社ではマルウェアの感染問題は現時点で起こっていません。

感染の最大の被害は信頼の喪失、社員教育は中小でもできる

新種のEmotetは新型コロナウイルスの感染拡大の初期と同様に、特効薬やワクチンがないため感染を防ぐことが難しいのが現状です。時間が経てば感染症のワクチンに当たる「シグネチャ(ウイルス定義ファイル)」によって感染を防ぐことが可能になりますが、それまでに新たなEmotetが出現します。サイバー攻撃からの防衛を担う私たちとEmotetの戦いは、まさに「いたちごっこ」のようなものです。

A社では感染の原因調査やウイルス駆除、その後の対策に数百万円もの費用がかかりましたが、それ以上に深刻だったのは、取引先からの信頼を一時的にせよ失ったことです。こうした被害を防ぐためには、狙われる側の企業の対策が必要です。

感染防止に向けて大規模なシステムを導入するには、数十億円以上のコストがかかることがあります。しかし、社員教育は低コストであるため、中小でも十分実践できます。「最恐」Emotetに対して、個人個人が意識を高めて対応することこそが、中小企業にとって「最強の対策」となり得るのです。

(編集協力 P&Rコンサルティング)

※編集注:本稿は取材した実例に基づきますが、一部仮名や事実とは異なる描写が含まれます