2021年は、悪意のあるサイバー攻撃が毎週のように報道されており、ハッカーにとって利益の大きな年となりそうです。ハッカーが選ぶ新たな仕掛け、つまり、ランサムウェアは、今さら驚くこともないほど世界中を脅かしています。今や安全な企業や機関はまずない、と言ってよいでしょう。

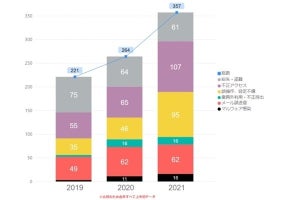

最近のワシントンポストの分析によると、米国だけでもランサムウェア攻撃による被害件数が2019年から2020年にかけて2倍以上に増加しています。なぜならば、リスクとリターンの比率が信じられないほどハッカーに有利になっているからです。推定では、ハッカーは昨年、身代金として4億1,200万ドルを受け取ったとされています。

連邦政府が取り締まりを強化するにも関わらず、ランサムウェア攻撃は世界中のサプライチェーンを標的とし、あらゆる政府、自治体、病院、企業にとって、ほぼ避けられない脅威となっています。今回は、ランサムウェア攻撃に対して企業がさらされている危険性と備えるべきセキュリティ戦略について、米Veeam Software 製品戦略担当シニアディレクターのリック・バノーバー(Rick Vanover)の視点を交えながら、解説していきます。

企業はより強力で多層的なセキュリティ戦略を導入し、潜んでいる脆弱性に対する防御を固める必要があります。今日のハッカーはもはや体系的なアプローチを取らず、特定のターゲットを決めずに、何か対象になるものがないかと網を張ることが多くなっています。

その結果、サプライチェーンに対する攻撃の多くは「偶発的」なものとなっています。つまり、攻撃者が発見した安全性の低いバックドアによって、第三者が巻き添えとなっているのです。

サプライチェーンが最初から攻撃のターゲットであったとしても、偶発的に攻撃対象となったとしても、ランサムウェア対策は、すべての要素が揃って初めて有効になります。そのすべて、とは有効なサプライヤーとのコラボレーションと透明性、強固なバックアップ、そしてセキュリティ・メンテナンスを改善することです。

サプライチェーンの連鎖反応

サプライチェーンは、取引先、商取引、物流などが非常に複雑に絡み合い、まさに「網」のようになっています。さらに、自社のサプライチェーンの中には、その存在すら認識していない2次、3次のサプライヤーが存在し、自社のビジネスにも影響を及ぼす可能性があります。自社が標的でなくとも、サプライヤーが攻撃された結果、被害者になることもあり得ます。

このような観点から、サプライヤーにセキュリティ対策の改善やランサムウェア攻撃からの保護の透明性を要求するのは当然であり、堅実なビジネスプラクティスであると言えます。

企業のシステム障害に広範な見識を持つVanoverは、今こそ品質基準、セキュリティ対策、データ保護への理解力、相互関係の透明性、そしてサプライヤーの事業活動に基づいて自社がさらされる可能性のあるものについて、明らかにしておくべき時であると指摘しています。

サプライチェーンマネジメントの徹底により、自社が最も安全でないパートナーやサプライヤーと同程度の安全性しか確保できていないということが理解できます。

自社のセキュリティ対策が完璧であったとしても、サプライヤーのセキュリティ不備によってすべてが台無しになってしまうこともあります。よって、サプライヤーに包括的なセキュリティを求めることは、企業として当然の権利です。

データのバックアップを過度に節約しない

優れたビジネスリーダーは、大きなリスクなしで安全にコストを削減できる分野と、ビジネスを守るために倍のリスクを取って投資すべき分野があることを理解しています。データのバックアップとリカバリは、特にランサムウェア被害が急増する中、企業がコスト削減や手抜きをしてはならない分野の1つに挙げられます。

堅牢なバックアップおよびリカバリ戦略だけで、企業をランサムウェア攻撃から守れるわけではありませんが、万が一の事態が生じた場合でも、より被害の少ない状況を確保することができます。なぜなら、重要なデータを自社で迅速にリカバリできるのであれば、ハッカーの選択肢が少なくなるからです。

適切なデータソリューションを導入するだけでなく、それを維持し、継続的にテストすることも重要です。ハッカーによる攻撃を受ける前に、バックアップを一貫的にテストするのです。何か起こってからでは遅いため、「ハッカーのように考える」とよいでしょう。倫理的なプロのホワイトハッカーを雇って、意図的に自社の脆弱性を調べてもらい、最もリスクの高い箇所を見つけ出してもらうなど、データの盗難や損失なしでサイバー攻撃をシミュレーションする方法は数多くあります。あるいは、自社のバックアップおよびリカバリソリューションを自らできる限り頻繁かつ徹底的にテストし、リスクを特定して解決することが重要です。

セキュリティ基準とベストプラクティスの見直しと強化

コロナ禍によって企業のセキュリティに対する緊急性が高まったことは周知の事実です。在宅勤務制度が拡がる中で、IT部門が準備する時間はほとんどありませんでした。

セキュリティの観点から見ると、多くの組織にとってクラウドはまだ比較的新しいものです。早く動くほどミスの可能性が高くなることを考えるとコロナ対策の必要に迫られて急いでクラウド移行した組織はなおさら脆弱です。

IT部門がクラウドの専門知識を持っているか否かに関わらず、すべての企業が実践すべきベストプラクティスは、最初のクラウド移行の際に実施した手順を再確認することです。安全性、堅牢性、コスト効率を確認することが、すべての組織にとって必須なのです。

特に、ハイパースケーラークラウドの設定やセキュリティ告知、オプションなど瞬時に変更される可能性があるため、最新のセキュリティ基準を継続的に監視、評価、導入する必要があります。IT部門が経営陣からの支援と予算を勝ち取るためには、あらゆる脆弱性を特定して経営陣に報告することが責務です。

ハッカーはますます巧妙になっています。ハッカー間のニーズの高まりからRaaS(Ransomware as a Service:サービスとしてのランサムウェア)が生まれ、ランサムウェア攻撃の実施に必要なスキルが不要となり、攻撃者が増えているのが現在のトレンドです。

だからこそチェスのように、相手(ハッカー)の進化に合わせてデータの保護戦略も進化させる必要があります。そのためには、サプライチェーンの透明性確保、データのバックアップ、セキュリティの維持とテストなど、適切なランサムウェア対策の手順に従う必要があります。怠った場合、自社がランサムウェアの次の被害者として不名誉な注目を浴びる日が来るかもしれない、と肝に銘じなければならないのです。