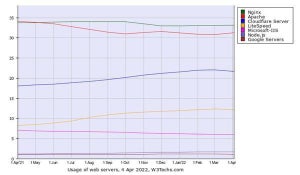

NGINXは4月9日(現地時間)、公式ブログ「Addressing Security Weaknesses in the NGINX LDAP Reference Implementation - NGINX」において、NGINX LDAPの参照実装にゼロデイ脆弱性が報告されていると伝えた。この脆弱性を悪用されると、NGINX LDAPの構成パラメーターを強制的に上書きされたり、LDAP認証を強制的に成功させられたりする危険性があるという。

NGINX LDAPは、WebサーバソフトウェアのNGINXおよびNGINX PlusでLDAP(Lightweight Directory Access Protocol)認証を使用するためのライブラリである。報告された脆弱性はその参照実装にのみ含まれるもので、NGINXやNGINX Plus自体は影響を受けないという。また、参照実装を使用していない場合も影響を受けず、修正の必要はないと説明されている。

NGINX LDAPの参照実装は、この認証機能がどのように機能するのかを検証するために提供されているもので、GitHubの次のリポジトリでソースコードが公開されている。

脆弱性の影響を軽減するため処置としては、次の3つの緩和策が提示されている。

- コマンドラインパラメーターを使用してPythonデーモンを構成する

- 未使用のオプションに対する構成パラメーターを設定する

- ログインフォームを表示するバックエンドデーモンにおいて、ユーザ名フィールドから特殊文字を削除する