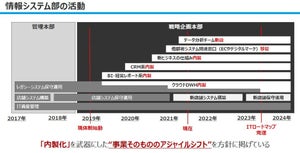

ゼロトラストは、単に導入して終わりというわけにはいかない。その先の運用も見据えて実装していくことが重要となる。では、具体的にどのような考え方でセキュリティのトランスフォーメーションを進めていけばよいだろうか。

1月20日に開催されたTECH+セキュリティセミナー「ゼロトラストの効能、システム・運用変更のポイント」で、日本マイクロソフト サイバーセキュリティ技術営業本部 本部長 山野学氏が、同社内の運用事例を交えながら解説した。

ゼロトラストはシンプルに

米Microsoftが2021年10月に発表した「Microsoft Digital Defense Report」でも紹介されている通り、国家主導型の攻撃、ランサムウェア被害の深刻化および拡大など、サイバー攻撃は日々進化し続けている。

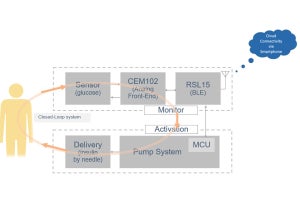

一方で、サイバー攻撃から身を守る側の環境も変わりつつある。ID管理は従来のように従業員のものだけに留まらず、パートナー企業などのゲストアカウントまで含めて行うことが求められるようになってきた。管理すべきデバイスも、BYOD(私物端末の業務利用)やOT/IoTデバイスの普及により多岐にわたる。こうした状況においては、従来のオンプレミス型のセキュリティ対策では十分とは言えない。そこで注目されているのが、ゼロトラストである。

山野氏は「ゼロトラストはシンプルに、を目標にしてほしい」と、その実装方針について呼びかける。

「シンプルなゼロトラストはセキュリティ環境のベースとなります。変化する環境に対して新しいセキュリティの原則を適用させていくためには、見通しの良い環境の構築と適切な判断(ガバナンス)が必要です。ゼロトラストもこうした考えに準ずることが重要なのです」(山野氏)

マイクロソフトが考えるゼロトラストの3原則

下記の3項目は、マイクロソフトが考えるゼロトラストの原則である。

- 明示的に検証する

- 最小特権のアクセスを使用する

- 侵害を想定する

この原則に則り、マイクロソフト社内ではさまざまな対策を講じている。例えば、ユーザーIDに関しては多要素認証からパスワードレス認証へ移行しており、現在はシングルサインオン(SSO)でほぼ全ての社内サービスへアクセスできる。デバイスは、インターネット経由で場所に依存せずセキュリティポリシーが適用され、ウイルス感染などでポリシー非準拠となった場合は、アクセスが遮断されるという。

また、スマートフォンはかつて端末が支給されていたが、現在はSIMのみが支給され、私物のiPhoneやAndroidデバイスを使用する形式に変わった。さらに、脅威や脆弱性に対しては、自社のセキュリティ対策サービスである「Microsoft Defender for Endpoint」で保護・監視。業務で使用するデータはクラウド上に保存されており、PCと同期されている。PC端末を紛失した際などには、スマートフォンからリモートワイプすることも可能だ。