2021年12月に広く知られるようになったApache Log4jの脆弱性、通称「Log4Shell」を巡って世界中の組織とセキュリティベンダー、当局を頭を悩ませる日々が続いている。この脆弱性の存在が明らかになると、すぐにエクスプロイトキットやその亜種が開発され、サイバー攻撃に使われるようになった。これは現在進行系で続いており、2022年も引き続き猛威を振るい続けることが予測されている。

Log4jの脆弱性を突いたサイバー攻撃については、連日のように新しい観測データが公開されている。本稿執筆時点では、CrowdStrikeが発表した「AQUATIC PANDA in Possession of Log4Shell Exploit Tools | CrowdStrike」などがある。AQUATIC PANDAと呼ばれるサイバーアクターがLog4jの脆弱性を悪用してサイバー攻撃を行っているという内容だ。

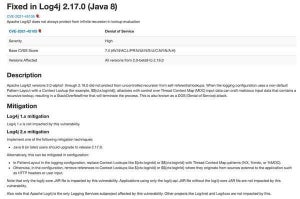

Apache Log4jの脆弱性はすぐに修正されたバージョンが公開された。しかし、修正が不十分であったり、新しい脆弱性の発見が相次いだことから、修正リリースも短期間で連続して行われる状況になった。組織は緊張を強いられる状況が続き、頭を悩ませている。

Threatpostは「APT ‘Aquatic Panda’ Targets Universities with Log4Shell Exploit Tools | Threatpost」において、Log4Shellおよびそのエクスプロイトキットは2022年に混乱を持ち越すだろうと指摘。AQUATIC PANDAの事例も最後になることはないだろうと注意を呼びかけている。

Log4jの脆弱性はこの10年間で最悪の脆弱性になる可能性が指摘されているほか、短期間では収束しない様相を呈し始めている。年が明けたからといって、これら脆弱性を突いたサイバー攻撃が収束することはないものと見られる。最新版へ迅速にアップデートする体制の確保や、複数のセキュリティ対策の実施などを続けることが望まれる。