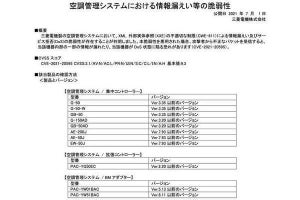

JPCERTコーディネーションセンター(Japan Computer Emergency Response Team Coordination Center:JPCERT/CC)は7月14日、「JVNVU#99475598: Siemens製品に対するアップデート(2021年7月)」において、米シーメンスが複数製品に対して脆弱性に対処するためのセキュリティアップデートをリリースしたと伝えた。対象製品は多岐にわたる。

今回アップデートが提供されている脆弱性は以下のとおり。

- SSA-173615: Solid Edgeにおける複数のPARおよびASMファイル解析の脆弱性

- SSA-209268: JTユーティリティ V13.0.2.0以前における複数のJTファイル解析の脆弱性

- SSA-352521: Mendixにおけるアクセスチェックバイパスの脆弱性

- SSA-373591: RUGGEDCOMROSデバイスにおけるバッファオーバーフローの脆弱性

- SSA-434535: SINAMICS PERFECT HARMONYGH180ドライブにおけるメモリ保護バイパスの脆弱性

- SSA-434536: SINUMERIKONEおよびSINUMERIKMCにおけるメモリ保護バイパスの脆弱性

- SSA-448291: RWGユニバーサルコントローラーのARPプロトコルにおけるサービス拒否(DoS)の脆弱性

- SSA-483182: JT2GoおよびTeamcenter Visualization V13.2以前における複数のファイル解析の脆弱性

- SSA-560465: VxWorksベースの産業用製品におけるDHCPクライアントの脆弱性

- SSA-599968: Profinetデバイスにおけるサービス拒否の脆弱性

- SSA-622535: Teamcenter ActiveWorkspaceにおける複数の脆弱性

- SSA-641963: 複数のSIMATICソフトウェア製品におけるリモートコード実行の脆弱性

- SSA-661034: 複数のSIMATICソフトウェア製品における不正な権限割り当ての脆弱性

- SSA-675303: Siemens製品のWIBU Systems CodeMeterランタイムにおける脆弱性

- SSA-729965: SINUMERIK Integrate OperateクライアントにおけるTLS証明書検証の脆弱性

- SSA-772220: 産業用製品におけるOpenSSLの脆弱性

- SSA-913875: IEEE 802.11実装におけるフレームアグリゲーションとフラグメンテーションの脆弱性

- SSA-941426: 工業製品における複数のLLDPの脆弱性

悪用された場合の影響は脆弱性によって異なるが、サービス拒否(DoS)やリモートからの任意のコード実行、リモートからの特定のオブジェクトの変更、保護されたメモリ領域への任意のデータやコードの書き込み、機密情報の情報の窃取などが挙げられている。

対象となるバージョンやアップデート方法などに関する詳細は、上記のリンク先を参照のこと。JPCERT/CCは開発者の提供する情報にもとづいて必要なアップデートまたはワークアラウンドを実施することを推奨している。