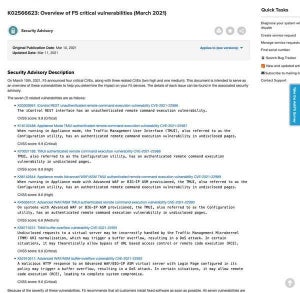

F5 Networksは4月28日(米国時間)、「BIG-IP APM AD authentication vulnerability CVE-2021-23008」において、シングルサインオン/SSL VPNをサポートするアクセス管理ツール「F5 BIG-IP APM」に認証回避の脆弱性が存在すると伝えた。この脆弱性を悪用されると、乗っ取られたKDC (Kerberos Key Distribution Center)接続や侵害されたADサーバから送信される細工されたAS-REP (Kerberos Authentication Service Response)レスポンスを悪用することで認証を回避される危険性があるという。

脆弱性が存在するとされるプロダクトおよびバージョンは次のとおり。

- F5 BIG-IP APM version 16.0.0から16.0.1までのバージョン

- F5 BIG-IP APM version 15.0.0から15.1.2までのバージョン

- F5 BIG-IP APM version 14.1.0から14.1.3までのバージョン

- F5 BIG-IP APM version 13.1.0から13.1.3までのバージョン

- F5 BIG-IP APM version 12.1.0から12.1.5までのバージョン

- F5 BIG-IP APM version 11.5.2から11.6.5までのバージョン

脆弱性が修正されたバージョンは次のとおり。

- F5 BIG-IP APM version 15.1.3

- F5 BIG-IP APM version 14.1.4

- F5 BIG-IP APM version 13.1.4

- F5 BIG-IP APM version 13.1.4

脆弱性が修正されたバージョンが既に公開されていることから、該当するプロダクトを使用している場合は脆弱性が修正されたバージョンへアップグレードすることが望まれる。修正されたバージョンが提供されていないバージョンを使っている場合やすぐにアップグレードを適用できない場合、ベンダーから提供されている緩和策を適用することが望まれる。