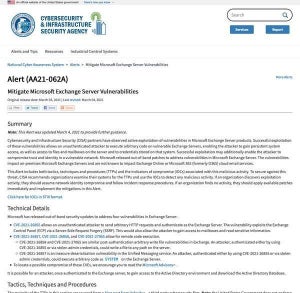

Microsoftは3月2日(米国時間)、Exchange Serverに発見された複数のゼロデイ脆弱性を報告したが、これに関連して、実際に該当する脆弱性を利用した侵害が行われていないかを検出するツールをGitHubリポジトリで公開した。United States Computer Emergency Readiness Team (US-CERT)が3月6日の記事「Microsoft IOC Detection Tool for Exchange Server Vulnerabilities|CISA」で伝えている。

Exchange Serverの脆弱性に関する情報は、Microsoftによる次のセキュリティアドバイザリにまとめられている。

Microsoftによれば、既ににこの脆弱性を利用した攻撃が確認されているため。早急な対策が推奨されているという。関連する脆弱性は次の4つで、実際の攻撃は複数の脆弱性を組み合わせる形で行われている可能性が高いという。

- CVE-2021 -26855: サーバサイドリクエストフォージェリ(SSRF)の脆弱性

- CVE-2021 -26857: ユニファイドメッセージングサービスの安全でないデシリアライズの脆弱性

- CVE-2021 -26858: 認証後の任意のファイル書き込みの脆弱性

- CVE -2021-27065: 認証後の任意のファイル書き込みの脆弱性

今回Microsoftが公開したツールは、この脆弱性を利用した侵害の痕跡を検出するためのものになる。GitHubの次のリポジトリからダウンロードすることができる。

CISAでは、これらの脆弱性が国内および国際的に広範囲に悪用されていることから、Microsoftが公開したツールを利用してできるだけ早くシステムが侵害されていないかどうかを確認することを勧めている。