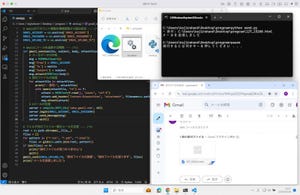

GitHubは米国時間2020年9月30日、開発者がセキュリティの脆弱性を発見するための支援機能「Code Scanning」が、GA(一般提供版)に達したことを発表した。自身が関与するパブリックリポジトリのSecurityタブから有効にできる。Code Scanningは2019年9月に買収したSemmleが持つCodeQL技術を用いており、GitHubは2020年5月からCodeQL Scanningのベータテストを実施してきた。

Code Scanningは開発の流れを自動化するGitHub Actionや、他のCI/CD環境に対応しており、プルリクエストやコミット、マージを分析して脆弱なコードを検出することで、脆弱性が本番環境に展開されることを防ぐ。GitHubは「我々とコミュニティによって作成された2,000以上のCodeQLクエリや、カスタムクエリを作成して新たなセキュリティの懸念を容易に発見して回避できる」と説明している。

ベータ版からGA版に達したCode Scanningは、RCE(リモートコード実行)やSQLインジェクション(不正クエリの注入)、XSS(クロスサイト スクリプティング)など2万件以上のセキュリティ問題を発見。プルリクエストで特定したセキュリティエラーの72%を修正した。

阿久津良和(Cactus)