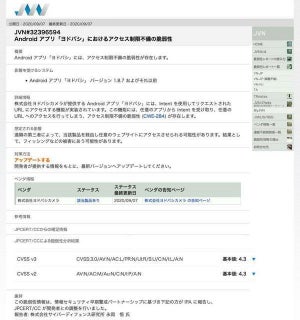

JPCERTコーディネーションセンター(Japan Computer Emergency Response Team Coordination Center:JPCERT/CC)は9月9日、「JVNVU#94568336: Siemens 製品に複数の脆弱性」において、複数のシーメンス製品に複数の脆弱性が存在すると伝えた。

脆弱性に関する情報は次のページにまとまっている。

- SSA-251935_V1.0 - SSA-251935: Multiple Privilege Escalation Vulnerabilities in SIMATIC RTLS Locating Manager

- SSA-381684_V1.0 - SSA-381684: Improper Password Protection during Authentication in SIMATIC S7-300 and S7-400 CPUs

- SSA-436520_V1.0 - SSA-436520: XSS and CSRF Vulnerabilities in Polarion Subversion Webclient

- SSA-455843_V1.0 - SSA-455843: WIBU Systems CodeMeter Runtime Vulnerabilities in Siemens and Siemens Energy Products

- SSA-534763_V1.0 - SSA-534763: Special Register Buffer Data Sampling (SRBDS) aka Crosstalk in Industrial Products

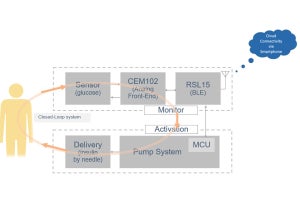

- SSA-542525_V1.0 - SSA-542525: Authentication Vulnerabilities in SIMATIC HMI Products

- SSA-568969_V1.0 - SSA-568969: Insecure Storage of Sensitive Information in Spectrum Power™ 4

- SSA-709003_V1.0 - SSA-709003: Privilege Escalation Vulnerability in License Management Utility (LMU)

- SSA-770698_V1.0 - SSA-770698: User Information Disclosure Vulnerability in Siveillance Video Client

これら脆弱性を悪用されると、次のような影響を受けるおそれがあるとされている。

- 管理者権限での任意のコマンドの実行

- 隣接する第三者による機微な情報の窃取

- ログインした状態のユーザーが細工されたページへアクセスすることによる意図しない操作

- 遠隔の第三者による任意のコード実行

- 遠隔の第三者によるサービス運用妨害攻撃

- 第三者による任意のライセンスファイルの作成

- 遠隔の第三者によるライセンスファイルの作成および変更

- 遠隔の第三者による CodeMeter API の不正な利用

- 遠隔の第三者によるサーバーへの不正アクセス

- ユーザーによる権限の昇格およびアプリケーションの設定変更

- ユーザーによる情報の窃取

- 遠隔の第三者による情報の窃取

-

SSA-251935_V1.0 - SSA-251935: Multiple Privilege Escalation Vulnerabilities in SIMATIC RTLS Locating Manager

JPCERT/CCは必要に応じてアップデートを適用することを推奨している。また、上記のページにはアップデートのみならずワークアラウンドについても記載されており、影響を軽減することが可能とされている。

該当するプロダクトが多岐にわたっているため、同社のプロダクトを利用している場合、脆弱性を抱えているプロダクトの利用の有無を調べるとともに、該当するプロダクトを使っていた場合は、可能な限り迅速にワークアラウンドの実施やアップデートの適用を行うことが望まれる。