JPCERTコーディネーションセンター(Japan Computer Emergency Response Team Coordination Center:JPCERT/CC)は8月31日、「JVNVU#90813748: Trend Micro Deep Security および Virtual Patch for Endpoint に複数の脆弱性」において、トレンドマイクロのTrend Micro Deep SecurityとVirtual Patch for Endpointに複数の脆弱性が存在すると伝えた。これら脆弱性を悪用されると、攻撃者によって任意のコードが実行されたり、認証が回避されたりする危険性があるとのこと。

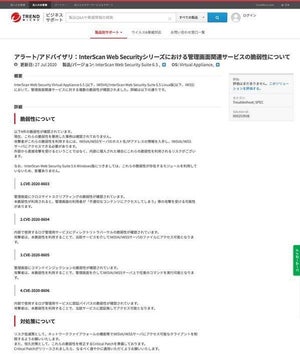

Trend Micro Deep Securityはサーバ向けセキュリティ対策製品で、エンドポイント向け脆弱性対策製品。対象の脆弱性に関する情報は、トレンドマイクロによる次のアドバイザリにまとめられている。

対象となるプロダクトおよびバージョンは次の通りとなっている。

- Deep Security Manager 10.0、11.0、12.0

- Virtual Patch Manager 2.0

今回報告された脆弱性は次の2つで、深刻度を表すCVSS v3スコアはCVE-2020-8602が7.2、CVE-2020-15601が8,1でいずれも「重要」に分類されている。

- CVE-2020-8602: DSM/VPM管理コンソールの脆弱性により、管理者権限を持つ攻撃者にファイルの整合性チェックが回避されてリモートで任意のコード実行される可能性がある。

- CVE-2020-15601: LDAP認証が有効になっている場合に、認証されていない攻撃者がDSM/VPMの認証をバイパスできる可能性がある。

開発元からはすでに対策バージョンがリリースされているため、アップデートを適用することで問題を回避することができる。