Fossbytesは8月14日(米国時間)、「Beware! A New Linux Malware From Russian Hackers Is Stealing Data」において、アメリカ合衆国のNSA(The National Security Agency: 国家安全保障局)とFBI(Federal Bureau of Investigation: 連邦捜査局)がLinux向けの新しいマルウェア「Drovorub」に関するセキュリティアドバイザリを発表したと伝えた。

「Drovorub」の拡散はロシアの情報機関であるGRU(参謀本部情報局)と関連のあるAPT28(別名Fancy Bear、Strontiumなど)の手によるもので、スパイ活動および公共機関やIT企業から機密情報を盗みだすことを目的に行われているという。

セキュリティアドバイザリの全文は以下のリンク先(PDF)で読むことができる。

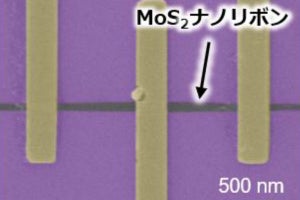

同アドバイザリによると、Drovorubはインプラント、カーネルモジュール・ルートキット、ファイル転送およびポート転送ツール、コマンド&コントロール(C2)サーバから構成されているという。下図は各コンポーネントの構成を説明したものだ。

インプラント(Drovorub-client)はPCに感染すると、APT28が管理するC2サーバ(Drovorub-server)と直接通信する機能を提供する。これによって、ファイルのダウンロードやアップロード、任意のコマンドの実行、ネットワーク上のほかのホストへのトラフィックのポート転送などが行えるようになる。カーネルモジュールルートキット(Drovorub-kernel)はさまざまな手段で感染の隠蔽を行うためこのマルウェアは非常にステルス性が高く、またUEFIセキュアブートをFullまたはThoroughモードで有効にしておかない限りは再起動しても残り続けるという。

NSAとFBIは、Drovorubからシステムを保護するための予防策として、次のような対策を挙げている。

- 最新のセキュリティ対策を適用できるように、ソフトウェアを定期的に最新バージョンにアップデートする

- カーネル署名を最大限活用するためにLinuxカーネル 3.7以降に更新する

- 有効なデジタル署名付きのモジュールのみをロードするようにシステムを構成する

- UEFIセキュアブートを"Full"または“Thorough”モードで有効にする