JPCERTコーディネーションセンター(Japan Computer Emergency Response Team Coordination Center:JPCERT/CC)は8月13日(米国時間)、「Intel 製品に関する複数の脆弱性について」において、インテルの複数の製品に脆弱性が存在し、同社がセキュリティアドバイザリを公開したことを伝えた。

関連する製品は多岐にわたり、これらの脆弱性を悪用されると、攻撃者によって「システムの制御権が乗っ取られる」「サービス拒否状態を引き起こされる」「機密情報を窃取される」などの深刻な被害を被る危険性があるという。

インテル製品に関するセキュリティアドバイザリは、同社が提供する次のページで公開されている。

このページに2020年8月11日付けで登録されたアドバイザリを以下に挙げる。関連する脆弱性の内容や影響を受ける製品などの詳細は、各アドバイザリのページを参照いただきたい。

- Intel-SA-00337: Intel Wireless Bluetooth® Advisory

- Intel-SA-00355: Intel PROSet/Wireless WiFi Software Advisory

- Intel-SA-00367: Intel Server Board Families Advisory

- Intel-SA-00369: Intel Graphics Drivers Advisory

- Intel-SA-00375: Intel PAC with Arria 10 GX FPGA Advisory

- Intel-SA-00376: Intel LED Manager for NUC Advisory

- Intel-SA-00377: Intel RSTe Software RAID Driver Advisory

- Intel-SA-00378: Intel RAID Web Console 3 for Windows Advisory

- Intel-SA-00379: Intel Wireless for Open Source Advisory

- Intel-SA-00384: Intel Server Boards, Server Systems and Compute Modules Advisory

- Intel-SA-00386: Intel Server Board M10JNP2SB Advisory

- Intel-SA-00387: Intel Computing Improvement Program Advisory

- Intel-SA-00392: Intel NUC Firmware Advisory

- Intel-SA-00394: Intel Mailbox Interface Driver Advisory

- Intel-SA-00396: Intel RealSense D400 Series UWP Advisory

- Intel-SA-00399: Intel Distribution of OpenVINO Toolkit Advisory

- Intel-SA-00406: Intel SSD DCT Advisory

- Intel-SA-00411: Intel Thunderbolt Controller Advisory

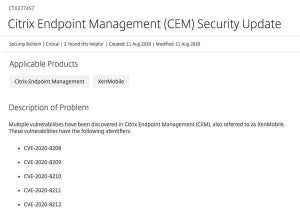

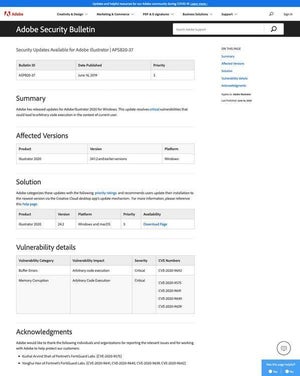

上記のうち、INTEL-SA-00384は深刻度が「Critical」とされており、特に注意が必要。これはServer Boards、Server SystemsおよびCompute Modulesにおいて認証処理の不具合によって、攻撃者による特権の昇格やサービス拒否攻撃を行えるという脆弱性。

インテルからは、脆弱性を抱える製品についてアップデートが提供されている。ただし、Intel-SA-00394とIntel-SA-00411のアドバイザリについては、アップデートが公開されておらず、代替となる対策方法が提示されている。

JPCERT/CCでは、各セキュリティアドバイザリを確認した上で、影響範囲を確認し、必要な対策を実施することを推奨している。