キーサイト・テクノロジーは4月18日、同社イクシアグループが2019年版のセキュリティレポートを発行したことを発表した。

同レポートは、イクシアのアプリケーションレイヤを深堀りしたセキュリティ調査を担当するApplication and Threat Intelligence(ATI)リサーチセンターが、過去1年の間に、どういったタイプの攻撃がどれくらい行われたのか、アプリケーションにおける脅威にはどのようなものがあるのか、といった調査をまとめたもの。同社Head, Security Business for Asia Pacific RegionのPhil Trainor氏は、「ソフトウェアには必ず欠陥があり、そこから攻撃を受けることを事実として受け入れる必要がある」と、セキュリティを常に気にかける必要があること、ならびに人間が介在する部分がもっとも狙われるため、継続した教育を行っていく必要性を強調する。

そうした脅威の中でも近年、多く見受けられるのが「Crupto Jacking」と呼ばれる他人のマシンを利用して、仮想通貨のマイニングを行う行為。通常、仮想通貨の採掘には膨大なコンピュータパフォーマンスが求められるので、ASICやFPGAが活用されるが、より小さなプロセッサなどでも、それらの能力を寄せ集めることで、大きなパフォーマンスを生み出して、採掘するために用いられる手法で、ユーザーに同意をとって行う場合を別として、ユーザーが知らないうちに採掘に加担させられ、しかもユーザーが本来必要とするパフォーマンスを得られない、という事態に陥ることとなる。

「ハッカーは合法かつ正当性のあるツールをつかって攻撃を仕掛けてくることもあります。我々のリサーチチームが検証したところ、1日あたり数千ドル規模のお金がそうしたハッカーたちに流出していることがわかりました」と同氏は、多くの人が知らないうちに、そうしたハッカーに協力していることを指摘する。

こうした動きは5G時代を向かえ、より多くの機器がネットワークに接続されるこれから先、さらに問題が深刻化してくることとなる。より多くの機器がネットワークにつながるということは、攻撃対象数が増加することになるし、それだけ攻撃の成功数が増えることにつながるためだ。

特に、さまざまな機器がネットワークに接続され、インテリジェンス性を持たせようという動きは世界的な流れだが、セキュリティ意識を持って、プライベートであろうとも、パブリックであろうともクラウドのパケットを監視し、自社サービスのパフォーマンスに問題がないか、といったことをチェックするような意識を持つエンタープライズクラスの企業はまだしも、家電IoTや第1次産業向けIoTなど、管理者が誰になのかわかりづらいネットワークにおいて、脆弱性に対処しきれなければ、ハッカーの格好の標的となる。

「数年先には冷蔵庫でさえも、何らかのインテリジェント性を持つことになるだろう。そうしたすべてのエッジの端末に対してアクセスを担保する技術と、それを使ってモニタリングをする必要がサービス提供者などに求められることとなる」(同社Director, Product ManagementのTaran Singh氏)。

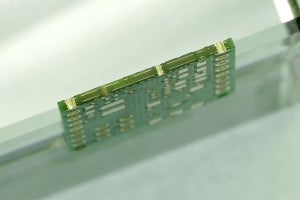

キーサイト(イクシア)でも、そうした課題に対応することを目的とした技術開発を進めており、4月17日はネットワークパケットの収集とパフォーマンスモニタリングを1台で実行できる「Ixia Vision Edge 1S」を発表しているほか、それをコントロールする「Hawkeye」と呼ぶソフトウェアや、クラウドの先のパケットを可視化する「CloudLens」と呼ぶソリューションの提供を行っているという。

「最終的になんらかの事象を発見するためには、パケット自体をモニタリングする必要がある。それはオンプレミスでもパブリッククラウドでも同じ。パブリッククラウドの活用が拡大し、かつエッジの接続数も増加していく。そうなれば、その間で流れるトラフィックも増加する。そうした時代、どのようにそうした機器を管理し、セキュリティを担保していくかは事業を継続していくという観点でも重要な課題に位置づけられる」と同氏はパケットの動きを把握する重要性を説くほか、5Gの商用化により、さらに広がるであろうパブリッククラウドとIoTの活用に向けて、ネットワークの信頼性をどうやって向上させていくかを、特にサービスの提供者は常に考えていく必要がある時代が到来しつつあることを強調していた。

なお、キーサイトの発行するセキュリティレポート(2019年版)は英語版はすでに発行済みだが、日本語版については6月をめどに発行する予定だという。