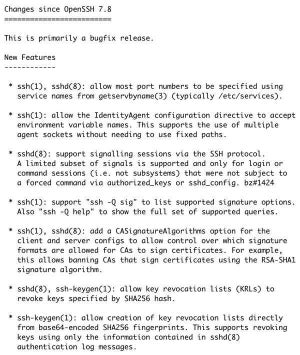

F-SecureのセキュリティコンサルタントのHarry Sintonen氏がこのほど、「An ancient OpenSSH vulnerability [LWN.net]」において、OpenSSHやPuTTY、WinSCPなど複数のソフトウェアに含まれているscpクライアントに複数の脆弱性が存在すると伝えた。

これはscpサーバから戻ってくるオブジェクトの検証を行わないことで発生する問題であり、1983年時点でのrcpのコードまで遡るとしている(scpがベースとしているコード)。これら脆弱性を悪用されると、細工されたscpサーバによって対象ディレクトリの属性を任意の属性に変更することが可能になるほか、サーバがクライアントの出力を偽装する可能性があるとしている。

Harry Sintonen氏はOpenSSH、PuTTY PSCP、WinSCPについて次の緩和方法を紹介している。

| プロダクト | 問題の緩和方法 |

|---|---|

| OpenSSH scp | scpではなくsftpを使用する。またはパッチ(https://sintonen.fi/advisories/scp-name-validator.patch)を適用する |

| PuTTY PSCP | 緩和方法なし |

| WinSCP scp mode | WinSCP 5.14またはそれ以降のバージョンへアップグレード |

脆弱性の存在を確認する情報は後日公開すると説明がある。アップデートが提供されていないプロダクトに関しては、今後提供されるセキュリティ情報に注目するとともに、アップデートが提供された場合は必要に応じてアップデートを適用することが望まれる。