アイデンティティはプロジェクトを安全にするキーとなる

IoTの世界では、セキュリティはアイデンティティ次第で左右されます。

通常、私たち人間は、他人や機械とコミュニケーションするとき、相手がどこの誰なのか、何に属するのかを確認した上で信頼します。

例えば、スペイン人がアメリカに旅行するとしましょう。アメリカは、欧州連合(EU)に属するスペインが発行するパスポートを信頼しているので、税関当局はわざわざスペイン大使館に電話をして確認をすることなく、パスポートの情報を信頼します。

IoTの世界でも、この概念が適用されます。それぞれ独自の信頼できるアイデンティティと、そのアイデンティティを証明する適切なドキュメントがある場合に、人間と同じように、安全に情報交換をし合うのです。

アイデンティティを提供する方法 - ハードウェアセキュリティの重要性

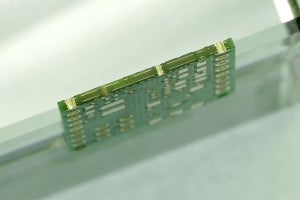

セキュアエレメントがIoTのパスポートの役割を果たし、それはあらゆる場所に存在します。あなたの銀行のキャッシュカードや、携帯電話に入っているSIMカード、コンピュータのマザーボード内のプラットフォームモジュールや、他にも数えきれないほどの接続デバイスに存在します。

そのエレメントは、とても小さなチップで、暗号化、暗号解読、乱数生成、アドバンスドエンクリプションスタンダード(AES)やセキュアハッシュアルゴリズム(SHA)、楕円曲線暗号(ECC)などのプリミティブでの署名や検証などの暗号化機能を果たします。このチップは、シークレットキーを安全に外部から隠すために使用されます。固有のシリアル番号、MACアドレス、IEEEデバイスアドレス、プライベートキーと公開キーのペアは、その「アイデンティティ」を作成します。これらは、信頼できる認証機関によって署名された、デバイスの「証明書」という1つのアイデンティティドキュメントにまとめられています。通常のMCUやメモリとは異なり、セキュアエレメントは物理的な攻撃に対して非常に堅牢であり、読み取りも偽造もできません。固有のアイデンティティとシークレットキーでプログラムされ、パーソナライズされているため、I2C、1線式またはSPIバスを介してホストMCUと接続することができます。

ソフトウェアベースのアイデンティティとセキュリティの実装は機能的ですが、ソフトウェアは簡単に書き換えられたり、読み取られたり、ハッキングされるため非常に脆弱です。これは、まるで消せるインクで書かれたパスポートのようなものなのです。反対に、認定されたセキュアエレメントのハードウェアは、最先端の対策でそのような攻撃に耐えられるように設計されています。

接続されたデバイスのエンドツーエンドセキュリティ

接続されたセンサや差動装置は、あらゆるレイヤのネットワーク間でコンピュータやサーバとデータの交換を行います。ローカル地域のネットワーク、セルラネットワーク、オペレータ間、インターネットサービスプロバイダ、そしてそれらをブリッヂするたくさんのゲートウェイなどです。

それらのネットワークは、独自のセキュリティを備えているものの、ネットワーク間をブリッヂしているゲートウェイもセキュリティプロトコルをブリッヂしているため、エンドツーエンドのルートを遮断しています。それが故に、非常に多くのゲートウェイがエンドツーエンドのパスを妨害してしまい、セキュリティを確保することを非常に困難にしています。

これが、デバイス自体と最終的なアプリケーションサーバ間のエンドツーエンドのセキュリティが非常に大切な理由です。これは、インターネット上で、HTTPSとMQTTSプロトコルに実装されたエンドツーエンドセキュリティがWebブラウザと訪問したWebサイトとの間のエンドツーエンドのトンネルを保証して、ユーザーがパブリックWi-Fiからインターネットに確実にアクセスできるようにすることと非常に似ています。

エンドツーエンドIoTセキュリティはどうように機能するのでしょうか?

以下3つの安全な通信特性の確保が必要になります:

- 相互認証:デバイスやサーバは、お互いに本物で固有のアイデンティティを証明することができる

- メッセージの完全性:デバイスやサーバ間で送信されるメッセージは、何者かにハックされたり書き換えられたりしないで安全に送信できる

- メッセージの機密性:メッセージが暗号化されていて、許可された当事者だけが内容を読めるようになっている

IP通信の場合、これらの特性は「TLS(Transport Layer Security)プロトコル」と「X.509 証明書」によって便宜的に管理されています。

BluetoothやLoRaWAN, Zigbee もしくは独自のリンクといった、非IPコミュニケーションを扱う際は、X.509認証に準拠したTLSのようなレイヤを実装することで、サーバサイドがセキュリティをシームレスに扱うことができます。

適切なエレメントの取得でセキュリティスタックを簡単に

今日のエンドツーエンドセキュリティスキーム全体がもたらすものは、セキュアエレメントを管理するエンドツーエンドのセキュリティスタックです。しかし、それはすべて、このセキュアエレメントから、適切な暗号プリミティブを実行する能力を備えたデバイスの一意のアイデンティティ認証情報を、安全にホストすることから始まります。そこから、セキュリティはパーソナル化サービスからホストMCUスタックおよびフロントエンドサーバーのセキュリティに移行できます。そして、認証機関サービス、PKI・キーマネジメントサービス、アイデンティティ管理サービスを使用することで、開発から実装まで、そして、エンドオブライフまでを確実に保護することができます。

これは、企業が管理しなければならないさまざまな要素です。そのため、ソリューション全体を見ている社内外の限られた担当者が、安全なIoTプロジェクトを継続的に維持するため、適切なパートナーを選択し、プロセスを合理化することが重要です。

著者プロフィール

Guillaume Crinon

Avnet Silica(アヴネット シリカ)

グローバルIoTストラテジーマネジャー

セキュリティ&コネクティビティ

今回の記事の原文(英語)はコチラ