一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)は4月から6月にかけて発生したコンピュータセキュリティインシデント報告の統計や事例を公表した。

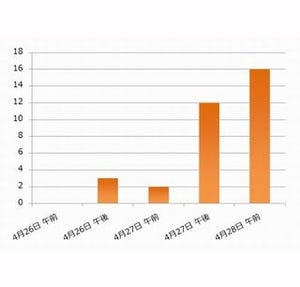

4月から6月にかけてのインシデント報告件数(Webフォームやメール、FAXなどによる報告の総数)は4,686件(前四半期4587件)、インシデント件数(各報告件数に含まれるインシデント件数の合計)が3,791件(前四半期4143件)、インシデント拡大防止のためにサイト管理者に対して現状の調査と問題解決のための対応を依頼した件数である調査件数が2,559件(前四半期2,955件)。1月から3月の前四半期と比べると報告件数は2%増加したが、インシデントや調整件数はいずれも減少。インシデントの分類では、マルウェアサイトや標的型攻撃が増加を示している。

インシデント報告件数

| - | 4月 | 5月 | 6月 | 合計 | 前四半期合計 |

|---|---|---|---|---|---|

| 報告件数 | 1891 | 1488 | 1307 | 4686 | 4587 |

| インシデント件数 | 1497 | 1168 | 1126 | 3791 | 4143 |

| 調整件数 | 984 | 820 | 755 | 2559 | 2955 |

またレポートでは、各インシデントの傾向も分析している。フィッシングサイトでは、金融が42.0%でEコマースが17.1%、通信事業者12.6%と続く。国内外で見た場合、金融機関は海外ブランドを装うものが多数を占めるが、国内通信事業者のWebメールを装ったフィッシングサイトに関する報告が多く寄せられており、攻撃の増加に注意を払う必要があるとしている。

Webサイト改ざんでは、"jquery.min.php"という文字列を含むURLに誘導するJavaScriptがheadタグ内の末尾に埋め込まれる改ざんが多く確認されており、CMSのテーマやプラグインの脆弱性や認証を破られた可能性をJPCERT/CCは指摘している。脆弱性が放置されたCMSで運営しているWebサイト管理者は、知らぬ間にフィッシングサイトに利用されてしまう可能性があるため、できる限り最新のバージョンにアップデートする必要がある。

レポートでは、同四半期におこなった対応例も紹介しているが、個人や企業が利用するNAS(Network-attached storage/ネットワークストレージ)に設置してあるFTPサーバが意図せず公開し、マルウェアの設置場所として悪用されていると思われるケースや、ブラウザから情報を詐取するマルウェア「Pony」により、認証情報を詐取されるケース