米Palo Alto Networksは3月6日(現地時間)、MacのOS Xを狙ったランサムウェア「KeRanger」を発見したと発表した。同OSを狙ったランサムウェアとしては初めて、"完全に機能する"ものだという。

これまでOS Xを狙ったランサムウェアは、Kasperskyが2014年に発見した「FileCoder」のみで、FileCoder自体は不完全な動作だった。

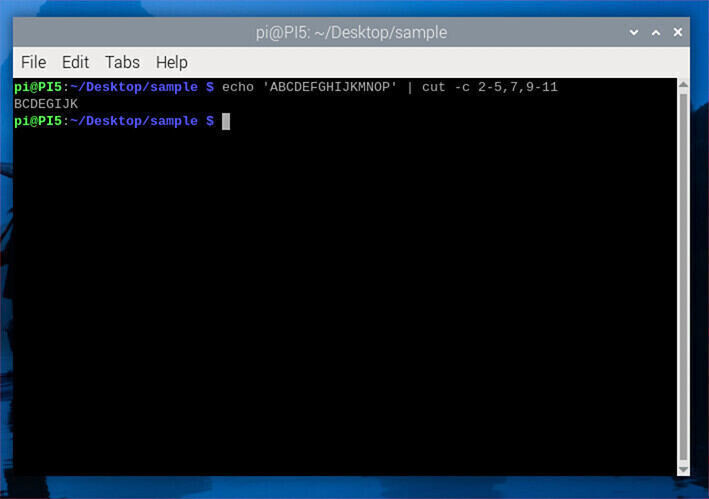

今回のランサムウェアは、OS X用BitTorrentクライアント「Transmission」のインストーラーを改ざんしたもので、Palo Alto Networksが侵害を発見した際、感染を確認したインストーラはまだダウンロードできる状態だった。TransmissionはOSSであり、ファイルが再コンパイルされた悪意あるバージョンに公式サイト上で置き換えられた可能性はあるものの、具体的な手法は確認できていないという。

KeRangerは、有効なMacアプリ開発証明書で署名されており、AppleのGatekeeperを回避してインストールできた。KeRangerは3日間待機したのち、Torの匿名ネットワーク経由でC&Cサーバに接続する。その後、システム上にある300個の特定拡張子のファイルを暗号化する。

暗号化が終了するとKeRangerは「ファイルを回復したければ、(特定アドレスに)1ビットコイン(約400ドル)を支払え」と要求する。また、KeRangerは現在も改良を重ねており、被害者がバックアップデータの回復をできないようにするために、Time Machineのバックアップファイルの暗号化も行っているという。

なお、Appleは悪用された証明書を無効にしているため、ユーザーが感染したバージョンのTransmissionを開こうとした場合は、警告ダイアログが表示される。