パロアルトネットワークスはこのほど、米国で所得税申告を狙った税金申告に関連したフィッシングメールを確認したとセキュリティブログで明かした。

フィッシングメールは、マクロを含んだMicrosoft Word文書が添付されており、添付ファイルを開いてWord上でマクロを実行することで「NanoCoreRAT」というマルウェアに感染する。

NanoCoreは、.NETフレームワークで開発されたトロイの木馬で、ブラックマーケットなどで売買もされており、比較的入手しやすい。2015年3月ごろから注目を集め出し、エネルギー分野への標的型攻撃でも使われた。また、同4月頃からNanoCoreを用いた活動が増加し、6月以降は税金申告に関連するフィッシング活動が始まっている。

同社の脅威インテリジェンスクラウドが収集したデータでは、件名に「レポート (report)」「税 (tax)」「セキュリティ (secure)」「個人識別番号 (pin)」「還付金(return)」と、税金申告に関連したキーワードが使用されていることがわかった。

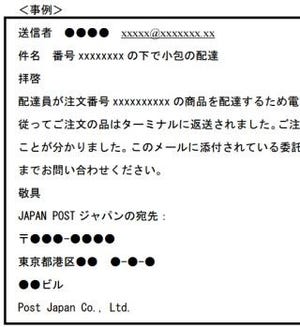

また、サイバー脅威インテリジェンスサービス「AutoFocus」のAPIとPythonを使用し、税金申告に関連したフィッシングメールのサンプルデータを収集し、さらなる分析のためのデータフレームワークを構築した。その結果、2015年9月2日から2016年1月28日の間の2062件の電子メールセッションで70件のユニークなマルウェアサンプルを確認した。それらの多くは、電子メールの送信元アドレスは偽装されていた。

メール送信元のIPアドレスは主にmail2worldと呼ばれるフリーメールサービスのものであった。

フィッシングメールの添付ファイルの一部はPEファイル(実行ファイル)で、それ以外は悪質なマクロを含んだWord文書であった。サンプルの1つ(119f3dd48e316f77974a7ec84c0fdecd943ceed77c30db9a6df0c1b0615b0ac0) には、マクロの有効化を促す指示が含まれていた。

オープンソースのツールを使用すると、難読化されたファイルのダウンロード機能がWordのマクロに取り込まれる。

メール添付ファイルに含まれているマルウェアを見てみると、ペイロードの大部分は「NanoCoreRAT」というマルウェアと、同マルウェアのダウンロードと実行を行う汎用のマクロダウンローダーで構成されていることがわかる。これらのフィッシングメールを受信した国は、不正なURLやメールの添付ファイル名に含まれる国コードの痕跡 (Indicator) と見られるものと一致している。

これらの悪質なマクロ文書を分析すると、これら税金申告に関連するフィッシング攻撃では、攻撃のふるまいと攻撃インフラに重複する部分が含まれており、ほとんどのサンプルで6つのドメインが頻繁に使用されていた。

同社は、NanoCoreRATの感染は今後も増加傾向にあると見ており、ユーザーに対して攻撃の起点となるWordファイルのマクロの危険性を改めて認識するべきと注意喚起している。