カスペルスキーは9月3日、多くの企業が休日となる土曜日と日曜日にフィッシングメールが多いとセキュリティブログで明かした。

週末にフィッシングメールが多い理由は、標的となる企業が休みで、攻撃者の行動がバレにくいためと分析している。

今回ブログでは、同社のセキュリティ担当者に届いたフィッシングメールの挙動を紹介している。

ブログによると、受信メールには「受信箱の容量が残りわずかなのでメールを失う可能性がある」と書かれていたという。

受信者がメール内のURLをクリックしたところ、ブラウザ上に「セッションがタイムアウトしたので[OK]をクリックして続行してください」という内容の通知が現れたので[OK]をクリックすると、Microsoftの電子メールクライアントのポップアップとよく似た画面が表示された。

この画面は非常によく作られており、Eメール受信者のドメイン名(この例ではkaspersky.co.jp)が含まれていた。

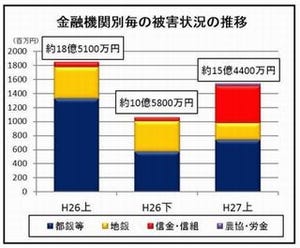

フォームにテスト用のパスワードを入力したところ、今度は以下の画像のような通知が表示されたという。自分の電子メールクライアントのログインパスワードをで入力すると、情報はメールの送信者の元に送られてしまう。

受信したフィッシングメールは巧妙に作られており、他のドメインで試しても同様に画面にそのドメイン名が含まれ、コピーライト表記まで記載されていたそうだ。対象のドメイン名をWebで検索する機能も備えており、ユーザーのブラウザは最終的にその検索結果にリダイレクトされるようになっている。

このフィッシングは企業の環境をうまく模倣しており、より企業ユーザーをターゲットにしていることが見て取れたという。

巧妙に作り込まれたメールであったが、以下のような不審な点が見つかっている。

メールの送信者 → 送信者のドメイン名が、メールクライアントの通知に掲載されているドメイン名と一致していない

出だしの「Hello User」 → 従業員への呼びかけとして使われるには、あまり一般的な表現ではない

メール本文に含まれるクリック可能なリンクが、すべて同じロケーション(URL)である

「massage」のようなスペルミスがある