マカフィーは11月12日、セキュリティカンファレンス「McAfee FOCUS 14」を開催した。毎回混雑するイベントだが、今年は例年以上に多く1800人が参加している。

「サイロ化」するセキュリティシステムを解消する新製品を投入

基調講演でマカフィー代表取締役社長・ジャン-クロード・ブロイド氏は「この1年間、全世界で約120億件のインシデントがあった。これは前年の2倍以上で、企業は危機に直面している。しかし日本の企業でセキュリティについての事業計画があるのは25%に過ぎず、セキュリティポリシーが整備されているのも50%のみだ。インシデントが増加すると思われる2020年のオリンピックに向けて、企業はセキュリティ対策を充実させていく必要がある」と述べた。

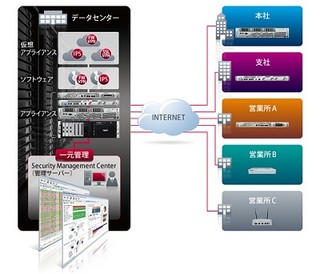

企業セキュリティでの問題点を、ブロイド社長は「サイロ化」という言葉で表した。サイロ化とは、企業の情報システムが他の情報システムと連携せず、孤立化していること。セキュリティでのサイロ化とは、企業内でファイアウォールやIPSなどが個別に動き、連携が取れていないことを言う。ブロイド社長は「社内のセキュリティシステムがサイロ化して、情報が共有されていない。投資効果が得られてない」と語った。

このサイロ化を解消する手段として、マカフィーは新たに統合型のセキュリティ製品を登場させた。FOCUS 2014に合わせて提供を開始した「McAfee Threat Intelligence Exchange(TIE=タイ)」だ。

「McAfee Threat Intelligence Exchange(TIE=タイ)」は、ローカルの脅威情報、グローバルの脅威情報、他社を含めてセキュリティ製品の情報を統括するもの。高度な標的型攻撃を数ミリ秒で検知して保護するという。

マカフィーの製品だけでなく、サードパーティのセキュリティ製品とも連携できるため、サイロ化を防ぎ、より効率的に企業の情報をシステムを守ることが可能だ。「McAfee Threat Intelligence Exchange(TIE=タイ)」は11月12日により販売が始まっている。 、

2014年の10大セキュリティ事件、1位にベネッセ流出、2位に振り込め詐欺

このイベントに合わせ、マカフィーでは「2014年の10大セキュリティ事件ランキング」を発表した。日本国内の企業経営者、情報システム担当者、一般従業員など約1000人に対し、事件に対する認知度をアンケート調査している。

マカフィーによる2014年の10大セキュリティ事件ランキング(%は認知度)

ベネッセ、顧客情報が大量流出(7月)77.7%

振り込め詐欺/迷惑電話による被害(1年を通して)59.0%

LINEの乗っ取り被害(1年を通して)56.2%

大手銀行のネットバンキングを狙う不正送金ウィルス(5月)39.2%

大手金融機関やクレジットカード会社をかたるフィッシング(1年を通して)37.5%

iCloudで海外セレブの写真やセルフポートレートが流出(9月)34.4%

JALマイレージwebサイトに不正アクセス(2月)33.4%

JR東日本「Suicaポイントクラブ」に不正ログイン(3月)27.1%

Flash Playerに脆弱性(9月)26.2%

OpenSSLの脆弱性(Heartbleed)(4月)25.4%

まず特徴的なのは、アカウントリスト攻撃と思われる事件が、3位(LINE)・7位(JAL)・8位(JR東日本)にランクインしていること。マカフィーSE本部 本部長 執行役員の田井 祥雅氏は「情報漏えいなど個人情報を盗難・流出から始まり、リストが出回って不正に攻撃が行われている。セキュリティ製品の強化だけでなく、職場・家庭でのキュリティ教育・啓発が必要だろう。」と述べた。

もう1つのポイントは、1位(ベネッセ)・2位(振り込め詐欺)・3位(LINE乗っ取り)がいずれも一般ユーザーが広く被害に遭うものであること。また皮肉なことに、1位・2位・3位ともに、セキュリティ対策ソフトでは防ぐことのできないものだいう点だ。これについて田井氏は「広く一般ユーザーが脅威に直面している。一般向けのセキュリティ製品を充実させるとともに、ユーザーの意識・モラルを向上させるお手伝いをしていきたい」と回答している。

来年は「モバイル」「ステルス」「ソーシャル」がキーワードに

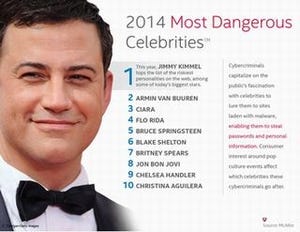

世界的に見た2014年の重要なセキュリティ事件については、マカフィーのテクニカル・ソリューションズ ディレクター ブルース・スネル氏が解説した。

取り上げたのは「Heartbleed」と、「Shellshock」だ。「Heartbleed」はOpenSSLの脆弱性によって世界中が対応に追われたこと、「Shellshock」はUnixのbashシェルの脆弱性でLinuxなどを危機に陥れたことが理由と述べた。この2つは、ここ数年で最も大きなインシデントとしても過言ではないだろう。

ブルース・スネル氏は、この2つの事件は、一般ユーザーにも将来的に重要になる点を含んでいると述べた。と言うのも、IoT(Internet of Things)でも同様の脆弱性が問題になるだろうという予測だ。SSLやOSの脆弱性を突かれれば、家電などのIoTが被害を受ける可能性がある。

「IoTでは、一般ユーザーはどんな心がけをすればいいのか?」という質問に対し、同氏は「1つはプログラマーへの教育。IoTのプログラマーがセキュリティの知識を高め、脆弱性を減らす努力をしなくてはならない。もう1つは一般ユーザーへの教育で『IoTは常にアップデートが必要』ということを知ってもらい、定期的にパッチをあてることが重要になる」と述べている。

最後に2015年にセキュリティで問題になりうる点は何か。スネル氏は4つのポイントを挙げた。

- モバイルマルウェアの脅威

モバイルランサムウェア、情報と金銭窃取を目的としたNFC攻撃、BYOD普及により企業インフラを狙うモバイル攻撃が増えると予測している。

- 仮想通貨がランサムウェア攻撃を助長

匿名性が高く規制対象外の仮想通貨は、ランサムウェア攻撃に使われる。Cryptolockerは、ほんの手始めで、仮想通貨を出せと脅迫するランサムウェアが増えるだろう。

- ステルス攻撃

サイバー犯罪者は、検知技術を回避する新しい高度な検知回避技術を利用。自己削除型のマルウェアは、侵害の痕跡をほとんど残さない。

- ソーシャル攻撃

ソーシャルの友達への信頼を利用するもの。なりすまし攻撃によってユーザーを騙し、認証情報を開示させる攻撃がさらに増加すると予測。

特に3つ目のソーシャル攻撃は、ブルース・スネル氏が自ら体験したFacebookメッセージ経由の偽のiPad Air販売サイト誘導を例に取り、「ソーシャルを利用した詐欺事件が今後も増えると予測できる。ユーザーはソーシャルでのメッセージに警戒すべきだ」とした。

スネル氏はまた、「これまで日本は攻撃のターゲットになってこなかった。しかしオリンピックの2020年に向けて、サイバー犯罪集団は日本を狙ってくるだろう。」とも語っている。最悪の事態が次々と起きた2014年だったが、2015年も企業・一般ユーザーのどちらも危機に陥る可能性があり、しっかりとしたセキュリティ対策が必要になる。