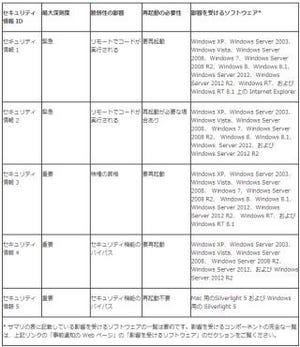

日本マイクロソフトは3月12日、3月の月例セキュリティ更新プログラムを公開した。更新プログラムは計5件で、セキュリティ深刻度は「緊急」のものが2件、「重要」のものが3件。

深刻度が「緊急」のものは「MS14-012」と「MS14-013」。特にMS14-012については、一部で標的型攻撃に悪用されており、適用優先度も1となっている。

MS14-012はInternet Explorerの累積的なセキュリティ更新プログラムで、メモリ破損の脆弱性を修正する。この脆弱性が悪用された場合、Webページを表示するだけで第三者にリモートでコードが実行される可能性がある。対象のソフトウェアはInternet Explorer 6~11。

MS14-013は、Microsoft DirectShowが抱えるメモリ破損の脆弱性を修正する。この脆弱性が悪用された場合、特別に細工された画像を開くと第三者にリモートでコードが実行される可能性がある。対象となるOSはWindows XP / Vista / 7 / 8 / 8.1とサーバー系のServer 2003 / 2008 / 2008 R2 / 2012 / 2012 R2。適用優先度は2だ。

そのほかの「MS14-014」と「MS14-015」「MS14-016」についてはセキュリティ深刻度が「重要」となっている。「MS14-014」と「MS14-015」は適用優先度が2、「MS14-016」は適用優先度が3となっている。

MS14-014は、Silverlightが抱えるDEP/ASLRのバイパスの脆弱性。この脆弱性は、特別に細工されたSilverlightコンテンツを含むWebサイトをホストし、ユーザーにそのWebサイト表示するように誘導することでセキュリティ機能のバイパスが起きる可能性がある。対象のソフトウェアはMicrosoft Silverlight 5 / 5 Developer Runtime。

MS14-015はWindowsカーネルモードドライバーの脆弱性によって特権が昇格される脆弱性を修正するもので、ネット上に脆弱性が公開されている。ただし現時点で悪用は確認されていない。この脆弱性により、攻撃者がPCにログオンして特別に細工したアプリを実行した場合、特権が昇格される可能性がある。対象となるOSはWindows XP / Vista / 7 / 8 / 8.1とサーバー系のServer 2003 / 2008 / 2008 R2 / 2012 / 2012 R2。

最後のMS14-016はSecurity Account Manager Remote(SAMR)プロトコルの脆弱性を修正するもので、セキュリティ機能のバイパスが起きてしまうというもの。この脆弱性により、攻撃者がパスワードをユーザー名と一致させる施行を複数回行なった場合、セキュリティ機能のバイパスが起こる可能性がある。対象となるOSはWindows XP / Vistaとサーバー系のServer 2003 / 2008 / 2008 R2 / 2012 / 2012 R2。Server Coreインストールについても影響を受ける。