独立行政法人 情報処理推進機構(IPA)は3月27日、脆弱性検出技術「ファジング」を行う際のノウハウをまとめた「ファジング活用の手引き」をWebサイトで公開した。ソフトウェア製品における脆弱性の減少を目指す「脆弱性検出の普及活動」の一環で、同機構が行ったファジングの実証実験の結果を基に作成されている。

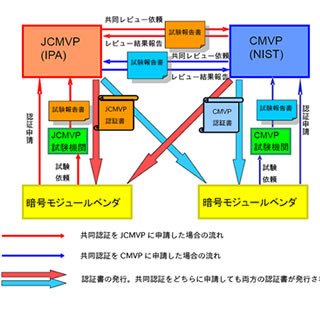

ファジングは、ソフトウェア製品などに対し、極端に長い文字列など、問題を起こしそうなデータを何万種類も送り込んで脆弱性を発見するという手法。米マイクロソフト社をはじめ国外の大手IT企業では製品出荷前の脆弱性検出に活用されているが、日本では普及が進んでいないという。同機構は2011年8月から、ファジングの有効性の実証および普及の促進を目的とした「脆弱性検出の普及活動」を行っている。

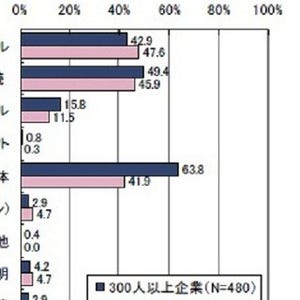

2011年12月から2012年2月には、同機構によってファジングの実証実験が行われている。実証実験では、ブロードバンドルーター6機種にファジングを行い、3機種で合計6件の脆弱性を検出した。実証実験を行うにあたって使用ツールや送信データなどを事前に決めておき、その取り決めにしたがって「淡々とファジングを実践」することで脆弱性を検出できたという。同機構はこの結果を受け、担当者の知識によらず、テストパターンによって脆弱性を機械的に検出できることから、ファジングが脆弱性検出に有効な技術であることが確認できたとしている。

なお、同機構による実証実験では、オープンソースソフトウェアのファジングツールでも脆弱性が検出されており、この際のファジングは1日程度で完了したという。同機構は、ソフトウェア製品開発企業でファジングを導入していない場合、オープンソースソフトウェアのファジングツールを取り入れるだけでも、脆弱性の検出が期待できるとしている。