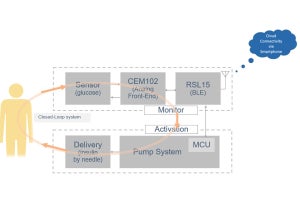

情報処理推進機構(IPA)は8日、TCP/IPを実装する製品の開発者向けに「TCP/IPに係る既知の脆弱性検証ツール」の機能拡張を行い、CD-ROMでの貸し出しを開始するとともに、「TCP/IPに係る既知の脆弱性に関する調査報告書」の改訂を行い、改訂第4版を公開した。

同ツールは、「TCP/IPに係る既知の脆弱性に関する調査報告書 改訂第4版」に記載されている25項目の脆弱性のうち、IPv4環境で19項目、IPv6環境で5項目の脆弱性を体系的に検証し、新たに開発されるソフトウェアでの既知の脆弱性の再発防止を目的としたもの。

今回の機能拡張では、IPv4環境の項番21「IPヘッダオプションのデータ長が0のパケットの問題」、IPv6環境の項番6「十分に小さい分割パケットがフィルタリングをすり抜ける問題」、項番10「パケット再構築時にバッファが溢れる問題」、項番15「ICMPヘッダでカプセル化されたパケットがファイアウォールを通過する問題」を検証可能としている。

「TCP/IPに係る既知の脆弱性に関する調査報告書」は、一般に公表されているTCP/IPの既知の脆弱性情報を収集・分析し、解説書としてまとめたもの。TCP関連、ICMP関連、IP関連、ARP関連、その他(TCP/IP全般)のプロトコルに関連する25項目の脆弱性の詳細と、発見の経緯や現在の動向、開発者向けの実装ガイド、ソフトウェアや機器を利用する運用者や利用者向けの運用ガイドがIPv4環境とIPv6環境の両方で記載されている。今回の改訂では、IP関連の脆弱性として、1999年頃に公表され現在でも注意が必要な「IPヘッダオプションのデータ長が0のパケットの問題」と、2007年に公表された「IP経路制御機能(ソース・ルーティング機能)により、サービス不能状態に陥る問題」が追加された。