7月ごろにクレジットカードの不正利用が話題となりました。一部のクレジットカードの利用者において、「5,800円」のような中途半端な金額の支払いが毎日のように行われる不正利用が発生した、というものです。

カードを停止したり解約したりしても不正利用が継続するという不思議な部分も問題になりましたが、ここでは「なぜ不正利用されたのか」という部分に焦点を当ててみたいと思います。

-

クレジットカード不正利用被害の発生状況。日本クレジット協会「クレジットカード不正利用被害の集計結果」から作成

数年前から増えていた不正利用

今回の問題は主にSNSで話題になりましたが、7月下旬には報道も出始めました。その手口の詳細は鈴木淳也氏のレポートに詳しいのでそちらを参照してください。

こうした事例は遅くとも数年前から出回っているようで、犯行グループは複数のクレジットカードで複数のやり方を少しずつ試していたようです。高額な商品の購入がされる場合もありますが、ネット上の声を集めると「10,000円弱」か「5,800円」の不正利用に収斂しているようです。

この5,800円は、恐らく「加熱式たばこスティックの1カートンの値段」(580円×10個)です。現地販売がない中国向けに大量の加熱式たばこを購入している姿を見かけるので、このあたりの換金性の高さを狙ったものだと筆者は推測しています。

1日あたり10,000円弱、もしくはたばこスティック1カートン(5,800円)の不正利用が続くということは、10,000円を超えない(たばこスティックカートン2個だと11,600円になる)ラインが、不正利用のポイントになっていることが伺えます。

狙われるクレジットカードも、どうやら特定のカードに集中しているようです。利用者が多いことに加え、犯行グループ側のテストで成功率が高かったのかもしれません。

不正利用のやり方としては、クレジットカードの情報をスマートフォンのApple Payに登録し、iDを使って主にコンビニエンスストアで買い物をするというケースが多いようです。

では、このカード情報がどうして流出したのでしょうか。

フィッシング詐欺でOTPも突破

この攻撃に使われたのがフィッシング詐欺だろうというのは衆目の一致するところです。フィッシング詐欺は、メールやSMSを使って正規サイトに偽造したWebページにユーザーを誘導し、個人情報を入力させて盗む犯罪です。

-

フィッシング対策協議会「フィッシングレポート2024」における2023年のフィッシング報告件数

今回の問題では、まず特定のクレジットカード会社を偽装した大量のスパムメール・SMSが配信されていることが分かっています。

-

フィッシング対策協議会「2024/06 フィッシング報告状況」によれば、フィッシングに狙われたブランドは6月に71件。多いのはAmazonのようですが、三井住友カード/ヤマト運輸/イオンカードを合わせると全体の約82.1%を占めています。クレジット・信販系ブランドは15ブランドと最大

一昔前はフィッシングというと、日本語がおかしいなどデキの悪いメールやサイトだったのですが、最近はもうメールやサイトの見た目だけでは判断がつきづらくなっています。そのため見た目ではなく、URLを見たりパスワードマネージャーを使ったりといった対策が必要になります。

-

これは筆者の手元に届いていた、Mastercardを偽装したフィッシングメール。「ご利用確認はこちら」のURLはまったくMastercardとは関係のないアドレスになっています。実際にアクセスするとどのようなサイトになるかは、フィッシング対策協議会が情報を提供しています

いずれにしてもこうしたフィッシング攻撃でクレジットカード情報を盗む攻撃はよくあります。

攻撃手法としては、クレジットカードの利用通知メールや不正な取引があったとの通知、何らかの重要な設定が必要だ……といった内容で、とにかくあの手この手で偽造サイトに誘導しようとします。使った覚えのないクレジットカードの利用通知が来たら焦ってアクセスしてしまうという人間の心理を突いた攻撃です。

メールの送信先は無作為なので、該当するクレジットカードを持たない人にも届いているようですが、大量に送っているのでそのメールやSMSを本物だと思ってアクセスする人が出てきます。

フィッシング対策協議会によれば、例えばMastercardを偽装したフィッシングサイトでは、本人の氏名/住所/電話番号/生年月日、そしてクレジットカード情報の入力を求めているそうです。

犯人は、こうして取得したクレジットカード情報を手元のiPhoneのApple Payに登録します。最終的に登録するためには、SMSで送信されるワンタイムパスワード(OTP)が必要となりますが、これはフィッシングサイトに入力欄を設けることで対処できます。犯人側のApple Payに登録を行い、SMS認証を行うと、被害者のスマートフォンにOTPがSMSで届くので、それを入力させるわけです。

これで、犯人のApple Payにクレジットカードが登録されたので、あとは店頭で支払いをします。その後の問題については、先述のレポートで詳細に解説されているので、そちらを確認してください。

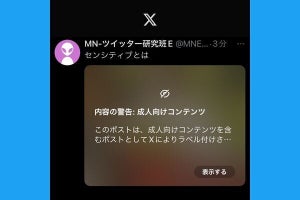

SMS認証を行わないアプリを利用した攻撃もある

もう1つのパターンが、クレジットカード会社のアプリを使う攻撃です。最近のクレジットカードアプリは、Apple Payにカード情報を登録する機能を備えているものもあります。この場合、SMS認証が発生せずに登録できるアプリもあるようです。前提として、アプリのログインをしている時点で認証が済んでいるという扱いなのでしょう。

このケースでも、先ほどと同様にフィッシングサイトから情報を盗むことができます。カード情報を入力させる前にログイン画面を表示して入力してもらえば、IDとパスワードを盗めます。一部のアプリでは、別のスマートフォンでログインしようとするとメールなどへのOTPによる2段階認証を要求する場合もあります。その場合も、フィッシングサイトに入力させればいいわけです。

アプリにログインできれば、あとはアプリ内の操作でクレジットカード情報をApple Payに登録できます。この時、一度に1台しかログインできず、加害者がログインすると被害者側ではログアウト状態になるアプリもあります。こうしたアプリでは、アプリを起動したら再ログインが必要になって不審なことが分かりますし、再度ログインすれば犯人側のアプリはログアウトされます。仮にパスワードを変更されてしまってログインできなければ、それはそれで被害に遭っていることが分かります。

ただ個人的には最近の事例はアプリのログインではなくカード情報をフィッシングで窃取されたのではないかと想像しています。

いずれの場合もOTPが必要になることから、単なるカード情報やパスワードの漏洩だけでは犯行が難しいとみられ、フィッシング被害が最初に発生していることが推測されます。恐らく、本人は正常な操作をしただけだと感じているため、サイトに情報を入力した記憶もないかもしれません。

結果として、クレジットカードをApple Payに登録されてしまう、といのが今回の問題です。これに関しては、個人が対策をするしかないでしょう。

リンクは信用しない、信用されない

こういった不正利用への対策としては、URLをきちんと確認する、というのが1つの方法です。「amazon」と「amazn」のように、似ている文字列で誘導するURLがあるので、きちんと正式なURLかどうかをチェックします。

IDとパスワードに関しては、パスワードマネージャーを利用するのも対策になります。パスワードマネージャーは、基本的にURLとセットでIDとパスワードを保管し、そのURLにアクセスした場合にセットで登録されたIDとパスワードを入力するという仕組みです。パスワードマネージャーが反応しない場合はURLが異なるということ。つまりフィッシングサイトの可能性がある、ということになります。

-

これはChromeブラウザに標準のGoogleパスワードマネージャー。同じGoogleアカウントを使えばAndroidにも同期されます。「ウェブサイト」にあるURLと同じURLでないと自動入力されないため、偽造サイトに自動入力されないので安心できます。こうした意味でも、事業者のWebサイトはパスワードマネージャーに必ず対応するよう検証しなければなりません

クレジットカード情報の登録画面は対策が難しいところです。一部のクレジットカード会社は利用通知メールを送らないようにしているので、そういった会社の場合はメールで通知が届いたらすべてフィッシングメールだと判断できます。

いずれにしても、メールやSMSでクレジットカード関係の通知が届いたら、あらかじめインストールしていたクレジットカード会社のアプリを起動して通知をチェックするのが安全です。メールやSMSのリンクからアクセスするのは、よほどきちんとチェックをしない限り危険な行為だと考えた方いいでしょう。特に、そのままログインするならば、せめてパスワードマネージャー(またはパスキー)を利用し、個人情報の入力はせずにブックマークからログインするかアプリを利用しましょう。

ただしアプリの利用も、「SMSのリンクから警告を無視してアプリをインストールした」というパターンがありえますので、きちんと正規のアプリをアプリストアからダウンロードして利用していることが前提です。

現状は「クレジットカード、銀行、証券といった金融サービスのメールやSMSのリンクは一律信用しない」という考え方が安全です。フィッシングによる金銭被害は補償されることも多いのですが、手間もかかりますし不安にもなりますし、いいことは何一つありません。利用者は「リンクは信用しない」、事業者は「リンクは信用されないどころか迷惑」を合い言葉に、フィッシングへの対策を心がけるべきでしょう。