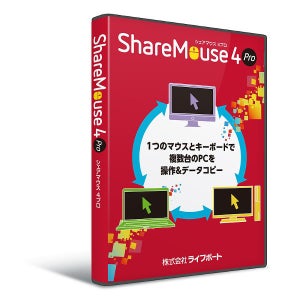

PCの普及とともに負の側面として、情報の漏洩や流出が多々、発生している。外部からの不正アクセスやうっかりミス(置き忘れなど)もあるが、内部不正も原因の1つとなっている。では、どのように内部からの情報流出を防ぐか。今回紹介するライフボートのUSB HardLocker 5(以下、UHL 5と略記)は、USB機器を鍵とし、PCをロック(操作不能に)する。Windowsには、もともとパスワードなどの保護機能がある。しかし、管理者権限でパスワードなしで使用するユーザーは少なくない。UHL 5では、ユーザーごとに鍵を作成し、それぞれのWindowsアカウントにログインするといったことも可能である。

以下では、UHL 5の基本機能を紹介したい。

インストールから初期設定まで

まずは、システム要求であるが、Windows OSが動作する環境であれば、問題ない(詳細はライフボートWebページを参照)。CD-ROM版の場合、インストールメニューが表示されるので、[インストール]を選ぶ。

あとは、画面の指示に従うだけだ。図3で完了となる。

[完了]を選び、セットアップを終了する。UHL 5を有効にするには、再起動する必要がある。

再起動後、初期設定になる。UHL 5では、必ず管理者鍵が1つは必要となる。まずはその作成となる。USBメモリを接続しておく。

まずは認証方法であるが、USB、パスワード、USB×パスワードの3種類がある。認証に何を使うかであるが、USD機器のみが無難であろう。当然だが、2重の認証設定をすれば、よりセキュアになる。パスワードのみというのが、不思議に感じられるかもしれない。後述する合鍵では、この設定も意味がある。USB、USB×パスワードを選んだ場合、USB機器の選択となる。

ここでは接続したUSBメモリを選ぶ。注意すべきは、シリアル番号の有無である。マウスやキーボードでは、シリアル番号がないことが多い。

シリアル番号がないと、同じ型番のデバイスはすべて同じ鍵と認識されてしまい、鍵として意味をなさない。したがって、鍵にはUSBメモリがもっとも無難な選択となる。鍵の種類では、管理者を選ぶ。

もう1つは、利用者鍵となるが、管理的な設定操作ができない設定もできる(管理者が設定する)。次いで、秘密領域(鍵がないと利用できない暗号化された領域)の設定となる。1つの鍵に対し、1つの秘密領域が設定できる。ここでは、設定しない。

鍵をWindowsユーザーと関連付けるには、[サインインする]にチェックを入れ、ユーザー名とパスワードを入力する。

最後に、設定する鍵の名前を入力する。

ここまでの設定内容が表示される。

これでよければ、[完了]をクリックする。これで、管理者鍵が作成された。スタートメニューのユーティリティを起動すると、図13のように、管理者鍵が作成されているのがわかる。

USB鍵がない状態では、図14のように、スクリーンロックがかかり、一切の操作が不可能となる。

下にある[終了]ボタンは、シャットダウンする。

合鍵の作成

次にやっておきたいのは、合鍵の作成である。図13のユーティリティから、[プロパティ]を選び、[認証方法]タブを表示し、[追加]をクリックする。

図5と同じ画面になるので、認証方法を選ぶ。まずは、別のUSBメモリを合鍵にする。図6と同じ画面になるので、USBメモリを選ぶ。追加された鍵が[認証方法]タブに表示される。

同じく、[追加]を選び、今度は認証方法でパスワードを選択する。この設定であるが、USBメモリなどは便利ではあるが、なくしやすい。また、破損も考えられないこともない。複数の合鍵を作れば、その可能性は低まるが、安全性が問題となる。そこで、パスワードのみで、図14のスクリーンロックを解除できるようにするためである。ライフボートによれば、USB鍵の紛失やパスワード忘れには、対応できないとのことだ。

[認証方法]タブに、パスワードが追加される。

鍵が追加変更されると、図19が表示される。

図14のスクリーンロックを解除するには、【Ctrl】+【Shift】+【マウス左ボタン】を押すと、パスワード入力画面が表れる。

USB鍵を使用しないと、UHL 5関連の操作のたびに、パスワード入力が求められる。あくまで、避難的な措置と考えたほうがよいだろう。

利用者鍵を作成し、Windowsに自動ログオン

次いで、利用者鍵を作成し、Windowsに自動ログオンできるようにしてみよう。図13のユーティリティから[作成]を選ぶ。初期設定の時と同じような画面となる。

図6と同じく、USBメモリを選択する。鍵の種類では[利用者]を選ぶ。

ここでも[サインインする]にチェックを入れる。ユーザー名は、プルダウンメニューで選択可能なアカウントが表示される。適切にユーザー名とパスワードを入力する。

管理者鍵の作成と異なるのは、

- スクリーンロックの解除の可否

- ストレージ追加禁止の解除の可否

- ネットワークロックの解除の可否

の設定が可能な点である。管理者は解除可能なので設定する必要がなかった。利用者には、適切に操作ポリシーを設定できる。

管理者鍵同様、ユーザー名を入力し、内容を確認すると、ユーティリティに新たな利用者鍵が追加されている。

さらに、自動ログオンをする場合は、ユーティリティの[設定]の[サインイン]で、オプション設定が可能となる。

基本的にデフォルトで問題ない。上の[Windowsのサインイン画面で…]は、サインイン方法をUHL 5の鍵装着に限定する。下の[鍵が取り外された時…]は、UHL 5のスクリーンロックと同時にWindowsのロックも行われる。複数のユーザーが共用するPCなどで設定するとよいだろう。

これで、Windowsのサインイン画面で、USB鍵を装着すると、指定されたユーザーでログオンするようになる。

USBメモリやスマートフォンの利用制限

UHL 5では、利用者鍵ユーザーが許可されていないUSBメモリやスマホが接続してもPCをロックし、取り外すまで操作ができないようにできる。管理者鍵を装着し、図13のユーティリティから、[設定]の[ストレージ追加禁止]を選ぶ。

この機能を有効にするには、[ストレージ追加禁止を使用する]にチェックを入れる。その下に3つのオプションがある。[ストレージ以外のUSB機器も禁止する]はスマホなど、ドライブレターが割り振られない機器の接続を禁止する。USB機器とドライブの追加禁止は、そのままの意味である。USBメモリや外付けドライブを追加しても利用できない。 そして、この状態でUSBメモリなどを接続すると、自動的に許可リストに登録される。ユーティリティの[許可されたUSB機器]を選ぶと、そのリストが表示される。

利用者鍵ユーザーに使用を許可しない場合には、「すべてのユーザー」を「管理者のみ」に変更する。同様に[許可されたドライブ]でも、「管理者のみ」に変更する。

ここではFまでしかないが、ネットワークドライブも使用禁止にするには、X、Y、Zなどのドライブレターも追加設定する。ストレージ以外のUSB機器も禁止にして、許可されていないUSBメモリを接続すると、図30のようにロックされる。

装着されたUSBメモリを検知している。さらに、USBポートに接続されたBlueToothレシーバーも認識している。情報流出を防ぐには、かなり有効な手立てとなるだろう。

ログの収集と管理

最後にUHL 5のログについて紹介しよう。図13のユーティリティの[ログ]を選ぶと、その時点までのログが表示される(デフォルトでログ収集は有効になっている)。

デフォルトではメッセージ形式で、暗号化されている。したがって、ユーティリティ以外からは見ることはできない。デフォルトで収集される項目は、図32の通りである。

キーボードとファイルアクセス以外が設定されている。個々の項目はさらに細かく設定可能である。たとえば、ファイル操作では、図33の通りである。

また、除外するフォルダも設定可能である。

収集されたログは暗号化されているが、エクスポートでテキストにすることができる。

全体的な設定は、ユーティリティの[設定]の[ログファイル]から行う。

収集をしない、タイミング、形式、保存先など細かく設定できる。上述の収集項目と合わせ、かなり柔軟な設定が可能である。ログの形式では、CSV形式も選択できるので、複数のPCに導入してログを管理する場合はCSV形式を選択すると便利である。 インシデント発生時には、このログを分析することで、原因究明に役立てることができる。ただし、注意しなければならないのは、こういったログは膨大になることだ。収集項目なども必要に応じて減らすことも考慮すべきだ。

また、本稿で紹介できなかった機能もある。このあたりはマニュアルなどを参照してほしい。

紹介できなかったが、法人向けにボリュームライセンスも用意されている。詳しくは、冒頭のライフボートのWebサイトを参照してほしい。