7月26日週にかけて発生したセキュリティに関する出来事や、サイバー事件をダイジェストでお届け。

警察庁、サイバー攻撃グループ「APT40」に対する注意喚起

警察庁 内閣サイバーセキュリティセンター(以下、NISC)は、英国や米国をはじめとする各国が、中国政府を背景に持つとされるサイバー攻撃グループ「APT40」などに関する声明文を公表したと発表した。日本政府もAPT40などのサイバー攻撃に強い懸念を持っており、悪意あるサイバー活動を非難するとともに、厳しく取り組んでいく旨の外務報道官談話を発出している。

APT40は、中国政府を背景に持つと噂のサイバー攻撃グループ。日本国内の組織や企業が攻撃ターゲットとなっている。NISCは国内外の関係機関と連携し、被害の未然防止、拡大防止のために情報収集や対策を進めている。

NISCは国内組織に対して、サイバー攻撃に対する基本的な対策を実施するよう呼びかけている。ここでいう基本対策とは、不審なメールや添付ファイルを開封しない、運用しているOSやプログラムのアップデートを迅速に適用する、などだ。

これらの対策は簡単なことだが、ついおろそかになりがち。システムに不審な挙動や違和感を覚えたら、セキュリティ管理者などに相談することも重要だ。

Windowsドメインコントローラーへの攻撃手法「PetitPotam」

マイクロソフトは7月23日、Windowsドメインコントローラー、またはほかのWindowsサーバーへの攻撃「PetitPotam」を明らかにした。

PetitPotamは古典的なNTLMリレー攻撃で、フランスのセキュリティ研究者・Gilles Lionel氏が発見。認証情報を必要とせず、APIから関数「EfsRpcOpenFileRaw」を悪用してホストに対して認証を強要する。Active Directory証明書サービスを使用し、認証局のWeb登録、証明書登録Webサービスが有効になっていると影響を受ける可能性があるという。

対策としては、ドメインコントローラーにおいてのNTLM認証の無効化がもっともシンプルな緩和策。Active Directory証明書サービスが稼働するサーバーにおいて、「NTLM for IIS」や「NTLM認証」を無効化できない場合には、認証保護を強化する「Extended Protection for Authentication」を活用することなどが有効な手段となってる

毎日元気公式ショッピングサイトで個人情報流出

毎日元気が運営する「毎日元気公式ショッピングサイト」が不正アクセスを受け、クレジットカード情報が流出した。

不正アクセスは、システムの一部の脆弱性をついて行われたペイメントアプリケーションの改ざんによるもの。2020年10月9日に、クレジットカード会社からの連絡を受け発覚した。調査の結果、2019年6月28日~2020年10月9日の期間に「毎日元気公式ショッピングサイト」で商品を購入した顧客のクレジットカード情報(283件)が流出。流出情報の詳細は、クレジットカード名義人の名前、クレジットカード番号、クレジットカードの有効期限、セキュリティコード。一部は不正利用の可能性があるという。

同社は、クレジットカード情報が流出した顧客に書状で謝罪と通知を送付。不正利用などの二次被害を防ぐため、クレジットカードの利用停止と再発行の手続きを進めるよう呼びかけている。再発防止策として、毎日元気公式ショッピングサイトの閉鎖、システムのセキュリティ対策、監視体制の強化などを実施。ショッピングサイトの再開は、再発防止策が確定しだい告知するとしている

Apple、macOSとiOSの脆弱性を解消するアップデートを公開

Appleは7月26日(米国時間)、iOSやiPadOSなど複数製品のセキュリティアップデートを公開した。対象製品とバージョンは以下の通り。

- macOS Big Sur 11.5.1

- iOS 14.7.1 および iPadOS 14.7.1

今回のアップデートで修正した脆弱性は、任意のコード実行が可能となるもの。この脆弱性を悪用する攻撃がすでに行われている可能性があるとしており、注意が必要だ。ユーザーは早急にアップデートしておくこと。なお、7月19日と21日(米国時間)には、下記製品のセキュリティアドバイザリも公開している。

- macOS Big Sur

- macOS Catalina

- macOS Mojave

- iOS

- iPadOS

- watchOS

- tvOS

- Safari

Google、Chromeの最新バージョン「92.0.4515.107」を公開

Googleは7月20日、Chromeの最新バージョン「92.0.4515.107」を公開した。Windows、macOS、Linux向けとして、数日から数週間にわたってアップデートを配信する。

今回のアップデートでは、「高」9件、「中」13件、「低」2件を含む35件の脆弱性を修正。脆弱性はメモリ範囲外でのタブグループへの書き込み、印刷時のスタックバッファオーバーフロー、DevToolsのメモリ解放後の使用、WebGLのヒープバッファオーバーフローなど。Chromeのユーザーはすみやかにアップデートをしておきたい。

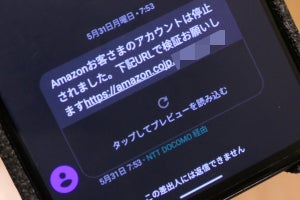

楽天カードを騙るフィッシング

7月27日の時点で、楽天カードを騙るフィッシングメールが拡散している。メールの件名は以下の通り。

- 楽天カードからのお知らせ

- 【最終警告】楽天カードからのお知らせ

- 【重要なお知らせ】楽天カードの利用確認

メールでは、本人の利用かどうかを確認したい取引があったなどと記載。リンクをクリックして確認するよう誘導する。誘導先はフィッシングサイトで、7月27日の時点でフィッシングサイトは稼働中。楽天のロゴを模したデザインを流用しているため注意が必要だ。