日本マイクロソフトは2020年6月18日、2019年のエンドポイントセキュリティ状況と新型コロナウイルスの世界的大流行下におけるサイバー攻撃の状況を解説するプレスラウンドテーブルを開催した。「サイバー攻撃を受けても動じないIT環境『Security Posture』を構築してほしい」(同社 技術統括室 チーフセキュリティオフィサー 河野省二氏)と、新たなセキュリティスタイルを身に付けるべきだと論じた。

新型コロナウイルスの世界的大流行によって自宅勤務を強いられたケースは多く、遅々として進まなかった企業のテレワーク環境整備は6割増という報道もある。新型コロナウイルス収束後もワクチン開発が成功するまでは、ソーシャルディスタンスを継続しなければならず、海外ではテレワーク法整備化の動きも見せる一方で、避けられないのがセキュリティ対策の拡充だ。

今回、新型コロナウイルス発生後に日本マイクロソフトが確認した脅威状況によれば、攻撃手法や目的に大きな変化はないものの、被害を受ける企業には一定の方向性が見られるという。米国のMicrosoft本社でChief Security Advisorを務める花村実氏は、「サイバー攻撃に至ったセキュリティ侵害は新型コロナウイルス以前に発生している。複数のランサムウェアグループが標的とする組織のネットワークにアクセスし、その状態を維持してきた」と現状を明らかにした。

実際に被害を受けた組織は、製造業や運輸業、政府機関を除けば、医療支援組織や医療請求企業が目立つ。また、教育ソフトウェアプロバイダーなどの名前も挙がり、「急きょオンライン授業を実施しなければならず、セキュリティ対策が十分ではない組織の穴につけ込んで攻撃を仕掛けるケースが少なくない」(花村氏)という。サイバー犯罪者の主な目的は金銭的利益であり、攻撃手法は新型コロナウイルスに不安を感じるユーザーにリンクを踏ませて認証情報を奪取し、侵入したPCからラテラルムーブ(横展開)する手段が観測された。

他方で、国内における新型コロナウイルス関連攻撃の数値を見ると、さほど大きな変化はない。2月下旬から攻撃数が一気に増加しているものの、3月末には一定の落ち着きを見せている。また、ユニークな攻撃数も横ばいだ。

その理由としてMicrosoftは、「既存の攻撃パターンで蓄積した知見を生かしていることが、グラフから読み取れる。急激な減少はニューノーマル(新常態)が社会に認知されたため」(花村氏)と説明した。同様の傾向は、中国や韓国など早期に新型コロナウイルスが流行した国でも見られたという。

Microsoftが米国時間16日に公開した公式ブログの結果と比べると、グローバルの新型コロナウイルス関連攻撃数はさほど多くなく、一般的なサイバー攻撃が3月末に増加した程度だ。日本マイクロソフトは「新型コロナウイルスをテーマにした攻撃は『ニューノーマル』で落ち着いた」と見ている。

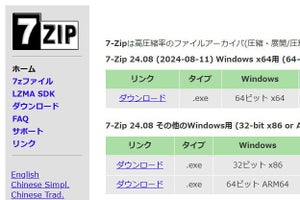

また、Microsoftは例年いくつかのセキュリティレポートを公表しているが、今回は「Microsoft Security Endpoint Threat Report 2019(マイクロソフト セキュリティエンドポイント脅威レポート2019)」のアジア太平洋地域版の要旨を披露した。このレポートは日本をはじめとする15カ国を対象に、Windows、macOS、Xboxといった製品群に加え、Azure AD(Active Directory)を用いた他社製SaaSなどから検出した脅威シグナルの分析結果である。日本マイクロソフトによれば、検出数は1日あたり8兆件にもおよぶ。

上図で示したように、日本はマルウェアやランサムウェア、マイニングといった被害は少ない。その理由として日本マイクロソフトは「セキュリティハイジーン(衛生)に優れている。企業が従業員に配布するPCも正規版を選択するケースが多い」(花村氏)。「Windows 10に移行し、Windows Defenderが有効になったことも大きいのでは。(被害の少ない国にランクインする)3カ国は政府がセキュリティ対策に注力している」(河野氏)のも、理由の1つではないかと推察した。なお、レポートの詳細は「公式ブログ」でも読めるので、興味を持たれた方は参照してほしい。