マイクロソフト、Internet Explorerの脆弱性を緊急修正

マイクロソフトは12月19日、WeBブラウザのMicrosoft Internet Explorerが抱える脆弱性について、セキュリティ更新プログラムを公開した。今回のアップデートは、脆弱性の悪用を確認したことから(ゼロデイ攻撃)、緊急で実施。マイクロソフトのWebサイトによると、すでにこの脆弱性が悪用されているという。

対象となる製品とバージョンは以下の通り。個人や法人に関わらず、Internet Explorerを使用している環境はすみやかにアップデートすること。

Internet Explorer 11

- Windows 10 Version 1703 for 32bit / x64-based

- Windows 10 Version 1803 for 32bit / x64-based / ARM64-based

- Windows 10 Version 1809 for 32bit / x64-based / ARM64-based

- Windows Server 2019

- Windows 10 Version 1709 for 32bit / x64-based / ARM64-based

- Windows 10 for 32bit / x64-based

- Windows 10 Version 1607 for 32bit / x64-based

- Windows Server 2016

- Windows 7 for 32bit SP1 / x64-based SP1

- Windows 8.1 for 32bit SP1 / x64-based SP1

- Windows RT 8.1

- Windows Server 2008 R2 for x64-based SP1

- Windows Server 2012 R2

Internet Explorer 10

- Windows Server 2012

Internet Explorer 9

- Windows Server 2008 for 32bit SP2 / x64-based

SOHO用ルーターを狙うエクスプロイトキット「Novidade EK」を確認

トレンドマイクロのセキュリティブログによると、SOHO用ルーターを狙う脆弱性攻撃ツール「Novidade EK」による攻撃が、各国で確認されている。攻撃はブラジルで多く見られ、オンラインバンキングの認証情報を窃取されるという。

Novidade EKはルーターのDNS設定を変更し、ルーターに接続された機器からアクセスすると、ユーザーを不正サイトのIPドレスに誘導するフィッシング攻撃。現在、改良が加わった3つのバージョンが確認されている。

現時点で最新のバージョンでは、ブラウザ間のリアルタイム通信「WebRTC」を利用し、STUNサーバーにリクエストを送信。自身のローカルIPアドレスを取得する機能を追加していた。

2018年10月下旬には複数のWebサイトが改ざんされ、アクセスすると「Novidade EK」にリダイレクトするiframeが埋め込まれてしまうなどの被害が発生。この攻撃はブラジル以外のWebサイトも対象となっているので注意が必要だ。

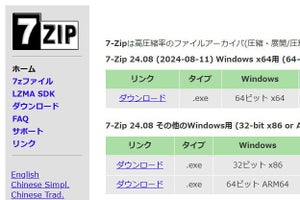

こういった被害を未然に防ぐには、ルーターなどのハードウェア、PCのOSやソフトウェアを、常に最新バージョンにしておくことが重要。ルーターの初期設定を行うIPアドレスの変更、そして定期的なパスワードの変更も有効だ。

Google Playに複数の偽音声アプリを確認

同じくトレンドマイクロのセキュリティブログによると、ボイスメッセンジャーアプリに偽装したAndroid端末向け不正アプリがGoogle Playで確認された。この偽アプリは、モジュール化したダウンローダを利用することで、不正アプリと気づかれないよう工夫されていた。偽アプリは複数存在するが、コードが類似していることから同一の作者によるものと思われている。

偽アプリをダウンロードすると、コマンド&コントロール(C&C)サーバーにつながり、ペイロードを復号して実行。その後の動作は、モジュールによって異なる。例えば、ギフトカードと引き換えにアンケート回答を要求するフォームを表示し、個人情報を窃取しようとするものや、アンインストールを防ぐために偽アプリのアイコンを非表示にする、などがある。

東芝ライテック、ホームゲートウェイに複数の脆弱性

東芝ライテックは12月19日、同社のホームゲートウェイ「HEM-GW16A」と「HEM-GW26A」に、複数の脆弱製があることを発表した。対象となるのは、ファームウェアのバージョンが1.2.9以前。

脆弱性は、製品に組み込まれたソフトウェアに存在する。被害としては、対象製品の情報やファイルにアクセスされる、対象機器を操作される、任意のOSコマンドを実行される、対象製品を使用しているユーザーのWebブラウザ上で任意のスクリプトを実行される、など。

すでに対策を施した最新ファームウェアが提供済みなので、すみやかに導入すること。対策バージョンは、「HEM-GW16A」が1.2.10以降、「HEM-GW26A」が1.3.0以降となる。

洋菓子舗ウエストでクレジットカード情報が流出

洋菓子舗ウエストは12月18日、同社運営のオンライン通販サイトが外部からの不正アクセスを受け、クレジットカード情報を含む個人情報が流出した可能性があることを公開した。

今回の案件は、2018年11月2日に同社通販サイト内に偽の決済ページが設置され、そちらに顧客が誘導されるというもの。調査によると、2018年9月12日18時35分~11月2日11時4分の間に、同社オンライン通販サイトを利用した一部の顧客のクレジットカード情報が流出し、不正利用された可能性がある。

流出した顧客情報は668件で、クレジットカード名義人名、クレジットカード番号、クレジットカード有効期限、セキュリティコードなども含まれる。これを受け、同社では11月2日にクレジットカード決済を停止した。

当該期間にオンライン通販サイトを利用している場合は、情報が流出している可能性が高いので、早急に同社まで連絡するよう呼びかけている。