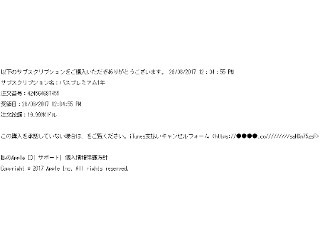

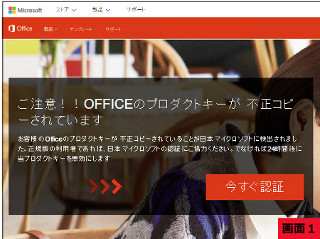

8月28日週に発生したセキュリティに関する出来事や、サイバー事件をダイジェストでお届け。今週も先週から引き続き、「Apple」を語るフィッシングメールが継続して確認されている。特に日本はiPhoneを所持しているユーザーも多いので、もしかしたらと考えるユーザーもいるかも知れない。怪しいと思ったら、まず送信元アドレスを確認する癖をつけよう。

猛威を振るう「偽Apple」メール、引き続き要注意

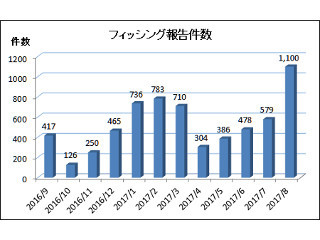

8月28日の時点で、前週にも確認された「Apple」を名乗るフィッシング攻撃が継続している。その数は、トレンドマイクロによると、2,500件/週、6種類のフィッシングメールを確認するに至っている。

フィッシングメールには、アカウントが一時的に無効になっているなどと記載されており、メール内に書かれたURLで偽サイトに誘導。アカウント情報、クレジットカード情報などの詐取を目的としている。

送信元は「Appleサポート」に偽装されているものの、メールアドレスはAppleと無関係なドメインを利用しているので、怪しいメールだと判断したらこの部分を確認したすると良い。

千葉県富里市、個人情報の不正使用で職員を懲戒処分

千葉県富里市は8月29日、住民の個人情報を不正に使用したとして、課税課の50代職員を懲戒処分とした。この職員は2016年11月頃から、職場の端末を操作して住民の個人情報を不正に取得し、私的に使っていた。富里市は問題の職員を8月17日付けで停職6カ月に処すとともに、管理監督者2人も訓告および厳重注意の処分とした。

Adobe ReaderおよびAcrobatの脆弱性(APSB17-24)に関する注意喚起

8月30日、PDFファイル閲覧ソフト「Adobe Reader」、およびPDFファイル作成・変換ソフト「Adobe Acrobat」の脆弱性に対して注意喚起が発せられている。

Adobeによると、正規のアップデートを行うことでXFAフォーム機能のリグレッションが発生する場合があり、このリグレッションを解消するために個別に提供したホットフィックスを適用すると、脆弱性が復元されてしまうというもの。復元される脆弱性は「CVE-2017-11223」(深刻度「Critical」)。

なお8月29日に、XFAフォーム機能のリグレッション、および「CVE-2017-11223」の脆弱性を修正したアップデートが配信済みなので、対象のホットフィックスを適用している場合は、早期に適用すること。

ドローン・ジャパンのWebがサイト改ざん

ドローン・ジャパンによると、8月6日未明から24日18時にかけてWebサイトが改ざんされた。問題のサイトは8月17日18時に閉鎖されたが、正常なサイトが8月28日に再開。

今回の被害は、ドローン・ジャパンのサイトが利用しているコンテンツマネジメントシステム(CMS)に不正アクセス、不正侵入された。改ざん後のサイトには、マルウェアに感染させる外部サイトへの誘導が埋め込まれており、改ざん中のサイトを表示した利用者は、マルウェアに感染する可能性があった。

ドローン・ジャパンでは、期間中に改ざんサイトを訪れた人に対して、最新のセキュリティ対策ソフトによるチェックを呼びかけている。詳細はドローン・ジャパンの告知を参照いただきたい。

富士ゼロックスの複数製品にDLL読み込みに関する脆弱性

8月31日、富士ゼロックス製の複数製品において、DLL読み込みに関する脆弱性の存在が確認されている。影響を受けるのは、「DocuWorks 8.0.7 およびそれ以前のインストーラー」、「DocuWorks Viewer Light インストーラー」の登録日2017年7月以前のパッケージ。

DLLを読み込むときなどの検索パスに問題があり、意図しないDLLを読み込んでしまう脆弱性が存在するので、インストーラー起動時に管理者権限で任意のコードを実行される危険性がある。対策は、最新のインストーラーを使用すること。脆弱性の影響を受けるのはインストーラー起動時なので、すでにインストールを完了している場合は対策の必要はない。