日本マイクロソフトは13日、毎月定例で提供している月例のセキュリティ更新プログラム(月例パッチ)の1月分を公開した。9件の脆弱性情報が公開され、深刻度がもっとも高い「緊急」が6件、2番目に高い「重要」が3件となっている。悪用が確認されている脆弱性はないが、インターネット上に情報が公開されているものはあるため、対象となるユーザーは早急のアップデートが推奨されている。

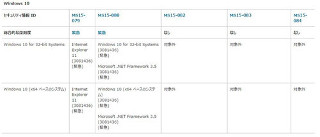

Internet Explorer 用の累積的なセキュリティ更新プログラム (3124903)(MS16-001)

MS16-001は、Internet Explorerに複数の脆弱性が存在し、最悪の場合、特別に細工されたWebページを表示するだけでリモートでコードが実行される、というもの。

VBScriptスクリプトエンジンの脆弱性では、メモリ内のオブジェクトを処理する際のレンダリングに問題があり、リモートでコードが実行される危険性がある。また、クロスドメインポリシーを適切に適用しないことで、特権が昇格する脆弱性が存在する。特権の昇格の脆弱性はインターネット上で公開されており、今後悪用の危険性がある。

対象となるのはInternet Explorer 7/8/9/10/11で、最大深刻度は「緊急」、悪用可能性指標は「1」となっている。

Microsoft Edge 用の累積的なセキュリティ更新プログラム (3124904)(MS16-002)

MS16-002は、Windows 10の新ブラウザであるMicrosoft Edgeに複数の脆弱性が存在し、最悪の場合リモートでコードが実行される、というもの。

Edgeスクリプトエンジンにメモリ破損の脆弱性が存在しており、任意のコードを実行できる可能性がある。いずれも回避策はないため、最新版への更新が推奨されている。

対象となるのは、Microsoft Edge。最大深刻度は「緊急」、悪用可能性指標は「1」となっている。

リモートでのコード実行に対処する JScript および VBScript 用の累積的なセキュリティ更新プログラム (3125540)(MS16-003)

MS16-003は、JScriptとVBScriptスクリプトエンジンにリモートでコードが実行される危険性があり、Webサイトを表示しただけでメモリが破損して攻撃が実行される可能性がある。

対象となるのは、Windows Vista、Server 2008/2008 R2。最大深刻度は「緊急」、悪用可能性指標は「1」となっている。

リモートでのコード実行に対処する Microsoft Office 用のセキュリティ更新プログラム (3124585)(MS16-004)

MS16-004は、Microsoft Officeがメモリ内のオブジェクトを適切に処理しないため、リモートでコードを実行される危険性がある。Officeファイルを開いたり、Officeファイルが保存されたWebサイトを表示することで攻撃が行われる。

また、SharePointにはアクセス制御ポリシー(ACP)の構成設定が正しく適用されないことでセキュリティ機能がバイパスされる脆弱性が存在する。クロスサイトスクリプティング攻撃に悪用される危険性がある。

どちらの脆弱性も、一部は脆弱性情報が公開されている。対象となるのは、Office 2007/2010/2013/2013 RT、Office for Mac 2011/2016、Office互換機能パック、Excel/Word Viewer、SharePoint Server 2013、SharePoint Foundation 2013、Visual Basic 6.0 Runtime。最大深刻度は「緊急」、悪用可能性指標は「1」となっている。

リモートでのコード実行に対処する Windows カーネルモード ドライバー用のセキュリティ更新プログラム (3124584)(MS16-005)

MS16-005は、Windows GDI32.dllがメモリ内のオブジェクトを処理する方法に問題があり、セキュリティ機能がバイパスされるという脆弱性と、Win32kがメモリ内のオブジェクトを処理する方法に問題があり、リモートでコードが実行される危険性がある。Win32kの脆弱性はすでにインターネット上で脆弱性が公開されているという。

対象となるのはWindows Vista/7/8/8.1/10/RT 8.1、Server 2008/2008 R2/2012/2012 R2。最大深刻度は「緊急」、悪用可能性指標は「1」となっている。

リモートでのコード実行に対処する Silverlight 用のセキュリティ更新プログラム (3126036)(MS16-006)

MS16-006は、Silverlightにリモートでコードが実行されるというもの。悪意のあるデコーダーを使用して文字列をデコードすることで、現在ログオンしているユーザー権限で攻撃が行われ、最悪の場合完全にコンピュータの制御を奪われる危険性がある。

対象となるのは、Silverlight 5で、最大深刻度は「緊急」、悪用可能性指標は「1」となっている。

その他の脆弱性。

これに加え、緊急度「重要」の脆弱性が4件公開されている。このうち、MS16-007は、インターネット上で情報が公開されており、早急な対応が必要だ。

・リモートでのコード実行に対処する Microsoft Windows 用のセキュリティ更新プログラム (3124901)(MS16-007)

・特権の昇格に対処する Windows カーネル用のセキュリティ更新プログラム (3124605)(MS16-008)

・なりすましに対処する Microsoft Exchange Server 用のセキュリティ更新プログラム (3124557)(MS16-010)