IPA(独立行政法人 情報処理推進機構)は、コンピュータウイルスや不正プログラムの状況分析から、「今月の呼びかけ」を発表している。今月は、無線LANのただ乗りをめぐる危険性とその対策方法について紹介している。

普及が進む無線LAN、その一方で

この数年、スマートフォンやタブレット端末などが急速に普及が進んでいる。スマートフォンでは、電話回線(3G)を経由してインターネットアクセスを行うこともできるが、通信料金を節約するために、自宅や職場では、Wi-Fiなどを使うことが増えている。また、携帯型ゲーム機や携帯音楽プレーヤーなども無線LAN機能を有し、家庭内に無線LANルータを備えるユーザーも増えている。

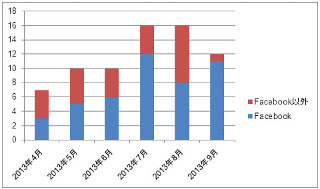

無線LANは、無線LANルーターやアクセスポイント(以下「親機」)と無線LAN機能を持つPC、スマートフォン、携帯型ゲーム機など(以下「子機」)で電波を介して通信を行う。電波という特性から、壁などの障害物を越えて通信ができてしまう。こういった漏れ出した電波を悪用するのを「ただ乗り」と呼んでいる。このようなセキュリティのあまい無線LAN環境を悪用する事件も発生している。2013年10月にはただ乗りをし、Webサイトにアクセスして殺人予告を書き込んだとして、未成年者が逮捕される事件も発生している。

「ただ乗り」されるとどんな被害が想定されるか?

ただ乗りであるが、その検知は非常に難しい。電波は目に見えず、不正にアクセスされても、アクセスの痕跡も残らない。通常の利用と区別ができないからである。そこを悪意を持った攻撃者は狙っているのである。

IPAでは、上述のような殺人予告やインターネット上の不正行為や犯罪などに悪用され、結果的に犯罪幇助となる危険性を指摘する。それどころか、無線LAN環境の所有者自身に不正アクセスなどの嫌疑がかけられてしまうこともありうる。

具体的な被害例として、以下をあげている。

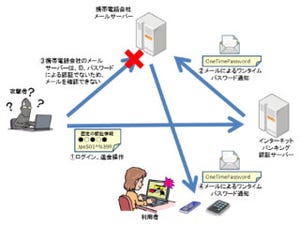

- あらかじめ窃取しておいたインターネットバンキングのID/パスワードを使った不正送金

- あらかじめ窃取しておいたクレジットカード番号でオンラインショッピング

- 親機経由でスマホなどの子機にもアクセスし、端末内の重要情報を窃取される

- 親機経由でアクセスした子機の通信データの盗聴

「ただ乗り」することも危険

逆にただ乗りをすることも問題である。最近では、利用者へのサービスとして、店内に無料のアクセスポイントを提供する飲食店なども増えてきた。同様に、交通機関、ホテルなどでも無料で利用できるアクセスポイントも増えてきている。

しかし、ここに重大な落とし穴がある。無償のサービスを装っているが、実はその通信内容などを盗聴するような攻撃も存在している。意図的にただ乗りをさせ、接続してきた子機から情報を窃取、通信情報を盗聴、ウイルスを感染といった危険性もある。無線LANには、かつてWEP(Wired Equivalent Privacy)という暗号化の方式が主流であった(一部の機器では、現在でも使われている)。しかし、セキュリティ強度が弱く、わずか数秒~数十秒で通信の中身が読み取られてしまう。

もし、公衆の無線LAN環境を使う場合には、IDやパスワード、クレジットカード番号などの重要な情報を入力する際には強固な暗号化通信(SSL3など)を利用する、PCではファイル共有機能を使用しないといった対策が求められる。IPAでは、安易なただ乗りはモラルの問題だけでなく、危険性を十分認識するようにと注意喚起している。

「ただ乗り」の対策は?

では、ただ乗りへの対策として何をすべきか。基本的には、

- 適切な暗号化方式の選択

- 適切なパスワードの設定

の2つである。暗号化方式には、WEP、WPA、WPA2といった方式がある。しかし、上述のようにWEPなどは現在では解読されてしまう。そこで、WPA2-PSK(AES)といった現時点で解読方法が確立されていない暗号化方式を選択することが望ましい。

パスワードは、容易に推測されることを防ぐため、

- 英語の辞書に載っている単語を使用しない

- 大文字、小文字、数字、記号のすべてを含む文字列とする

- 文字数は半角で最低でも20文字(最大は63文字)とする

といったパスワードを使用する。また、WPS(Wi-Fi Protected Setup)といった自動設定機能の利用も推奨している。親機のボタンを1回押すだけで複雑なセキュリティ設定を簡単かつ安全に行い、親機と子機の接続設定を行う。最近の親機には、搭載されていることが多い。ただし、悪用される危険性もあるので、普段は無効にしておくと安全である。

さらに、子機から親機設定を許可している場合は、ただ乗りしてきた子機が設定変更する可能性もある。親機の設定画面に強固なパスワードを設定する、子機からの親機設定変更は不許可にするといった対策も講じてほしい。